Viele glauben, dass das Surfen im Inkognito-Modus sie völlig anonym macht. Doch das ist nur ein Mythos! 😮 Der Inkognito-Modus verhindert lediglich, dass der Browserverlauf auf deinem Gerät gespeichert wird. Websites, Internetanbieter und sogar Arbeitgeber können trotzdem deine Aktivitäten nachverfolgen.

✨ Die Realität: Der Inkognito-Modus ist hilfreich, um lokale Daten wie Cookies zu verbergen, bietet aber keinen vollständigen Schutz deiner Privatsphäre. Für echte Anonymität im Netz solltest du zusätzliche Maßnahmen wie ein VPN in Betracht ziehen.

webdesigner

-

IT-Mythos: „Der Inkognito-Modus macht mich anonym im Internet!“ 🌐

IT-Mythos: „Der Inkognito-Modus macht mich anonym im Internet!“ 🌐

-

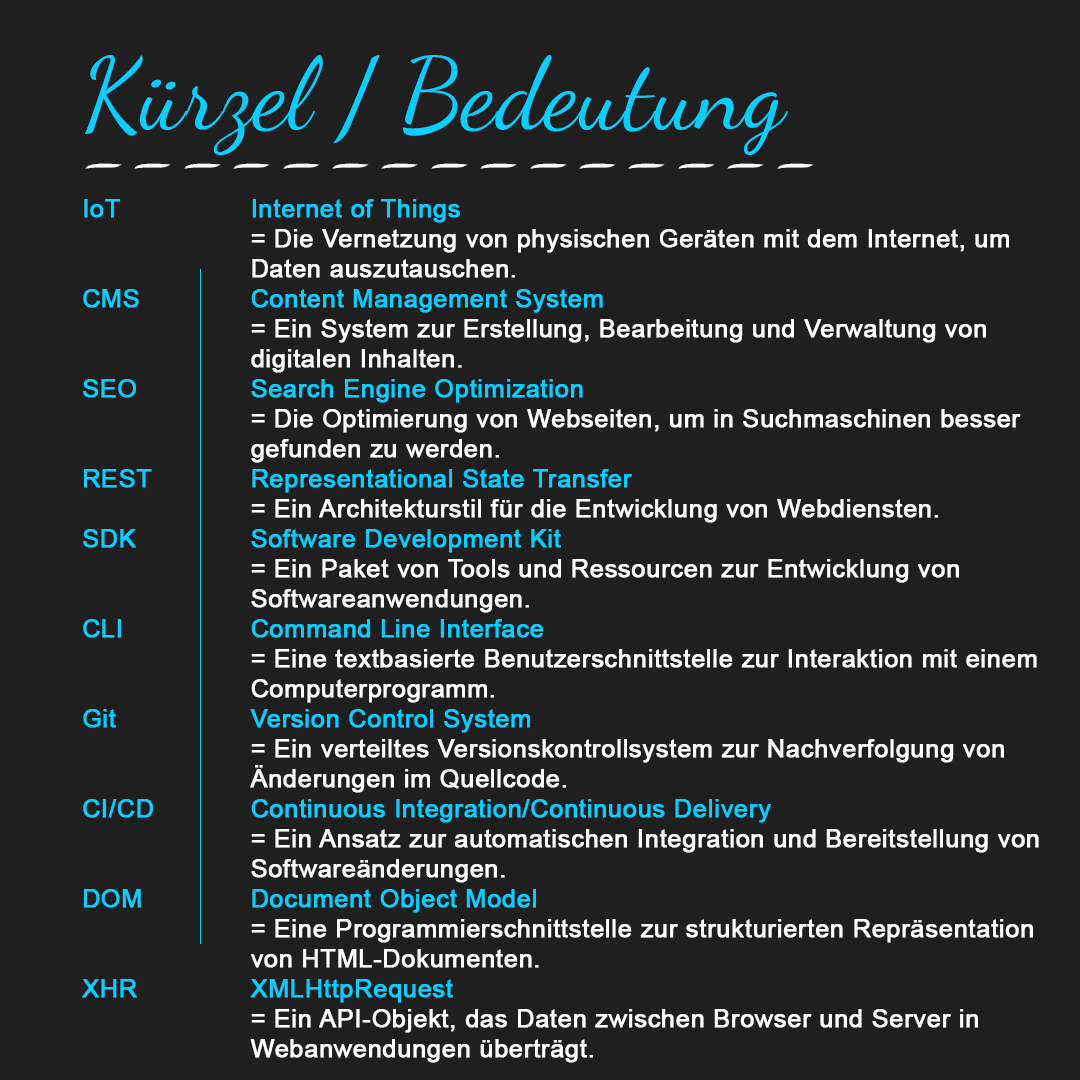

CMS

📱🔧 Was ist ein CMS?

Ein CMS (Content Management System) ist eine Software, die dir hilft, Inhalte auf deiner Webseite zu erstellen, zu bearbeiten und zu verwalten – ganz ohne Programmierkenntnisse! 🌐✨

Stell dir vor, du willst einen Blogpost veröffentlichen oder deine Unternehmensseite aktualisieren. Mit einem CMS wie WordPress, Joomla oder Drupal kannst du das ganz einfach machen:

• Benutzerfreundlich: Intuitive Oberflächen ermöglichen es dir, Inhalte per Drag-and-Drop hinzuzufügen und zu formatieren.

• Flexibel: Mit zahlreichen Plugins und Themes kannst du das Aussehen und die Funktionalität deiner Webseite nach Belieben anpassen.

• Kollaboration: Mehrere Benutzer können gleichzeitig an der Webseite arbeiten und Inhalte veröffentlichen.

• SEO-freundlich: Viele CMS bieten integrierte Tools zur Suchmaschinenoptimierung (SEO), um deine Sichtbarkeit im Web zu verbessern.

Ob du nun einen Blog, einen Onlineshop oder eine Unternehmensseite betreibst – ein CMS macht die Verwaltung deiner Inhalte kinderleicht! 🚀💻 -

Mythos: Passwort muss ich nicht merken

Mythos: Wenn mein Passwort sicher ist, muss ich es mir nicht merken können.

Wahrheit: Einige Menschen neigen dazu zu glauben, dass ein sicheres Passwort so komplex sein sollte, dass es unmöglich ist, es sich zu merken. Daher entscheiden sie sich für komplizierte Passwörter, die aus einer zufälligen Abfolge von Buchstaben, Zahlen und Sonderzeichen bestehen. Dies kann jedoch zu einem anderen Problem führen: Vergessen des Passworts. Ein sicheres Passwort sollte zwar ausreichend komplex sein, aber auch so gestaltet sein, dass du es dir leicht merken kannst. Eine Möglichkeit, dies zu erreichen, ist die Verwendung einer Passphrase, die aus einer Reihe von Wörtern besteht, die für dich persönlich einen Sinn ergeben. Zum Beispiel könnte eine Passphrase wie „Sommerblumen2019@MeinGarten“ stark und dennoch leicht zu merken sein. Es ist wichtig, dass du deine Passwörter regelmäßig aktualisierst und sichere Methoden zur Speicherung verwendest, wie zum Beispiel Passwort-Manager, um sie sicher aufzubewahren.

Dieser Mythos verdeutlicht, dass ein Gleichgewicht zwischen Sicherheit und Benutzerfreundlichkeit bei der Erstellung von Passwörtern wichtig ist.Passwortgenerator: https://pwgen.mission-webstyle.de/

-

Java-Script Geburtstag

JavaScript wurde am 20. Juli 1995 veröffentlicht

🌐 Vor 29 Jahren führte Netscape die Programmiersprache JavaScript ein. Sie wurde schnell zum Standard für die Webentwicklung und bleibt bis heute eine der meistgenutzten Sprachen für die Erstellung dynamischer und interaktiver Webseiten.

-

SDK-Dokumentation

Eine SDK-Dokumentation ist ein umfassendes Handbuch, das Entwicklern hilft, die angebotenen Tools und Bibliotheken effektiv zu nutzen. Hier sind die Hauptbestandteile einer typischen SDK-Dokumentation:

- Einführung und Überblick

- Was ist das SDK?: Eine kurze Beschreibung des SDK und dessen Zweck.

- Systemanforderungen: Informationen über die notwendigen Betriebssysteme, Hardware und Abhängigkeiten.

- Installation: Schritt-für-Schritt-Anleitung zur Installation des SDK.

- Schnellstartanleitung

- Erste Schritte: Einfache Beispiele, um schnell mit dem SDK loszulegen.

- Beispielprojekte: Vorbereitete Projekte, die zeigen, wie das SDK genutzt werden kann.

- API-Referenz

- Klassen und Methoden: Detaillierte Beschreibungen aller verfügbaren Klassen, Methoden, Funktionen und deren Parameter.

- Code-Beispiele: Beispielcode, der die Nutzung der APIs zeigt.

- Leitfäden und Tutorials

- Schritt-für-Schritt-Anleitungen: Ausführliche Tutorials, die spezifische Anwendungsfälle behandeln.

- Best Practices: Empfohlene Methoden und Strategien zur optimalen Nutzung des SDK.

- Fehlerbehebung und FAQ

- Häufige Probleme: Listen von häufigen Fehlern und deren Lösungen.

- FAQ: Antworten auf häufig gestellte Fragen zur Nutzung des SDK.

- Ressourcen

- Zusätzliche Bibliotheken und Tools: Informationen über ergänzende Tools und Bibliotheken.

- Community und Support: Links zu Foren, Mailinglisten und Support-Optionen.

- Einführung und Überblick

-

Datensicherung

Das regelmäßige Durchführen von Datensicherungen ist entscheidend, um deine wichtigen Daten vor verschiedenen Risiken und Bedrohungen zu schützen. Hier sind einige Gründe, warum regelmäßige Datensicherungen wichtig sind:

- Schutz vor Datenverlust: Datenverlust kann durch verschiedene Faktoren wie Hardwarefehler, Festplattenfehler, Viren, Malware, Diebstahl, menschliche Fehler oder Naturkatastrophen verursacht werden. Durch regelmäßige Datensicherungen kannst du sicherstellen, dass deine Daten sicher und geschützt sind, selbst wenn unvorhergesehene Ereignisse eintreten.

- Wiederherstellungsmöglichkeit nach einem Zwischenfall: Sollte es zu einem Datenverlust kommen, sei es durch einen Festplattenausfall oder eine versehentliche Löschung, kannst du mithilfe von regelmäßigen Backups deine Daten schnell wiederherstellen, ohne wichtige Informationen oder Dateien dauerhaft zu verlieren.

- Schutz vor Ransomware: Ransomware-Angriffe, bei denen deine Dateien verschlüsselt und gegen Lösegeldzahlungen freigegeben werden, sind eine ernsthafte Bedrohung. Durch regelmäßige Datensicherungen kannst du dich vor solchen Angriffen schützen, indem du eine aktuelle Sicherung deiner Daten hast, auf die du im Notfall zurückgreifen kannst, ohne das Lösegeld zahlen zu müssen.

- Gewährleistung der Geschäftskontinuität: Für Unternehmen ist die Geschäftskontinuität entscheidend. Durch regelmäßige Datensicherungen können Unternehmen sicherstellen, dass ihre Betriebsdaten und geschäftskritischen Informationen jederzeit verfügbar sind, selbst wenn es zu Ausfällen oder Zwischenfällen kommt.

- Sicherung von persönlichen Erinnerungen und wichtigen Dokumenten: Regelmäßige Datensicherungen sind besonders wichtig, um persönliche Erinnerungen wie Fotos, Videos und wichtige Dokumente wie Steuerunterlagen, Arbeitsdokumente oder Verträge zu schützen. Diese Daten sind oft von unschätzbarem Wert und können nicht wiederhergestellt werden, wenn sie verloren gehen.

- Einhaltung von gesetzlichen Anforderungen: In einigen Branchen und Regionen gibt es gesetzliche Anforderungen oder Bestimmungen zur Datensicherung und Aufbewahrung. Durch regelmäßige Datensicherungen kannst du sicherstellen, dass du die geltenden Vorschriften einhältst und deine Daten gemäß den gesetzlichen Anforderungen aufbewahrst.

Insgesamt ist das regelmäßige Durchführen von Datensicherungen ein wesentlicher Bestandteil eines umfassenden Datenschutz- und Sicherheitsplans, der dir helfen kann, deine Daten zu schützen und die Kontinuität deiner Geschäfts- oder persönlichen Aktivitäten zu gewährleisten.

-

Sherlock-Holmes-Tag

Zum heutigen Sherlock-Holmes-Welttag, schauen wir, ob er sich mit IT verbinden lässt:

Absolut! Obwohl Sherlock Holmes aus dem viktorianischen Zeitalter stammt und die Informationstechnologie eine moderne Entwicklung ist, gibt es durchaus interessante Verbindungen zwischen beiden. Hier sind einige Möglichkeiten, wie IT und Sherlock Holmes miteinander verbunden sein könnten:

1. Digitale Forensik: In den modernen Interpretationen von Sherlock Holmes könnte er als ein Meister der digitalen Forensik auftreten, der durch die Analyse von Daten auf Computern, Smartphones und anderen digitalen Geräten Rätsel löst.

2. Künstliche Intelligenz: Sherlock Holmes könnte ein fiktives System der künstlichen Intelligenz verwenden, das ihm bei der Analyse von Beweisen und der Lösung von Verbrechen hilft, ähnlich wie ein hochentwickelter Computeralgorithmus.

3. Datenanalyse und -interpretation: Holmes‘ legendäre Fähigkeit, aus scheinbar belanglosen Details Schlüsse zu ziehen, könnte in der modernen Welt der Big Data und der Datenanalyse durch IT-Tools wie maschinelles Lernen und Data Mining eine Parallele finden.

4. Cyberkriminalität und Hacking: In einer zeitgenössischen Version könnte Sherlock Holmes gegen Cyberkriminelle und Hacker ermitteln, die mithilfe von Computer- und Netzwerktechnologien Verbrechen begehen.

5. Verschlüsselung und Entschlüsselung: Sherlock Holmes könnte sein brillantes Verständnis für Muster und Codes nutzen, um verschlüsselte Daten zu entschlüsseln und geheime Nachrichten in digitalen Kommunikationskanälen zu entdecken.

6. Open-Source-Intelligenz (OSINT): Holmes könnte OSINT-Techniken verwenden, um öffentlich verfügbare Informationen aus dem Internet zu sammeln und zu analysieren, um Hinweise auf Verbrechen oder Personen zu finden, ähnlich wie moderne Ermittler es tun.Diese Verbindungen zeigen, wie die Figur des Sherlock Holmes und die Welt der Informationstechnologie auf verschiedene Weise miteinander in Verbindung gebracht werden könnten, um faszinierende Geschichten zu erzählen oder innovative Konzepte zu erforschen.

-

Worauf muss man beim Online-Shoppen achten?

1. Verwende vertrauenswürdige Websites: Kaufe nur bei bekannten und vertrauenswürdigen Online-Händlern ein. Achte auf das Schlosssymbol in der Adressleiste und die URL „https://“ vor dem Domainnamen, um sicherzustellen, dass die Website eine sichere Verbindung verwendet.

2. Überprüfe die Website-Sicherheit: Achte auf Sicherheitszertifikate und SSL-Verschlüsselung auf der Website, um sicherzustellen, dass deine persönlichen Daten während der Übertragung geschützt sind.

3. Aktualisiere deine Software: Stelle sicher, dass dein Betriebssystem, dein Browser und deine Sicherheitssoftware auf dem neuesten Stand sind, um bekannte Sicherheitslücken zu schließen und deine Geräte vor Malware und anderen Bedrohungen zu schützen.

4. Verwende sichere Zahlungsmethoden: Bevorzuge sichere Zahlungsmethoden wie Kreditkarten oder PayPal, die Käuferschutz und -sicherheit bieten. Vermeide es, sensible Zahlungsinformationen per E-Mail oder in unsicheren Umgebungen preiszugeben.

5. Achte auf verdächtige Anzeichen: Sei wachsam gegenüber verdächtigen Anzeichen wie ungewöhnlich niedrigen Preisen, fehlenden Kontaktinformationen oder mangelnder Transparenz über Rückgabe- und Umtauschrichtlinien.

6. Überprüfe deine Kontoauszüge: Überprüfe regelmäßig deine Kontoauszüge und Transaktionshistorie, um verdächtige oder unautorisierte Transaktionen sofort zu erkennen und zu melden.

7. Vermeide öffentliche WLAN-Netzwerke: Vermeide es, sensible Informationen wie Kreditkartennummern oder Passwörter über öffentliche WLAN-Netzwerke zu übertragen, da sie anfällig für Abhörversuche sein können.

8. Sicheres Speichern von Zahlungsinformationen: Vermeide es, deine Zahlungsinformationen auf Websites zu speichern, es sei denn, sie bieten eine sichere und verschlüsselte Speicherung. Optiere stattdessen für die manuelle Eingabe deiner Zahlungsinformationen bei jedem Kauf. -

Phishing

Wie erkenn ich Phishing?

Phishing-Erkennung erfordert Aufmerksamkeit und Achtsamkeit, um verdächtige Anzeichen zu erkennen. Hier sind einige Tipps, wie du Phishing-E-Mails erkennen kannst:

- Überprüfe den Absender: Überprüfe die E-Mail-Adresse des Absenders genau. Achte darauf, ob sie korrekt und vertrauenswürdig erscheint. Sei besonders wachsam, wenn die E-Mail von einer unbekannten oder unerwarteten Adresse kommt.

- Achte auf Rechtschreib- und Grammatikfehler: Phishing-E-Mails enthalten oft Rechtschreib- und Grammatikfehler oder ungewöhnliche Satzstrukturen. Sei skeptisch gegenüber E-Mails, die Fehler enthalten, die von professionellen Unternehmen oder Organisationen nicht akzeptabel wären.

- Prüfe die Anrede: Legitime Unternehmen verwenden normalerweise deinen Namen oder einen persönlichen Bezug in ihren E-Mails. Sei vorsichtig bei E-Mails, die allgemeine Anreden wie „Sehr geehrter Kunde“ verwenden, insbesondere wenn sie sensible Informationen anfordern.

- Überprüfe die Links: Überprüfe alle Links in der E-Mail, indem du mit der Maus über sie fährst, ohne sie zu klicken. Achte darauf, ob die URL verdächtig aussieht oder dich auf eine ungewöhnliche Website führt. Betrachte auch die URL-Struktur genau, da Phishing-Websites oft missbräuchlich ähnliche URLs verwenden, um legitime Websites nachzuahmen.

- Achte auf Dringlichkeit oder Drohungen: Phishing-E-Mails enthalten oft dringende oder bedrohliche Botschaften, um dich dazu zu bringen, sofort zu handeln, ohne genau zu prüfen. Sei vorsichtig bei E-Mails, die drohen, dein Konto zu sperren, wenn du nicht sofort reagierst, oder die dich dazu drängen, persönliche oder finanzielle Informationen preiszugeben.

- Verifiziere unerwartete Anhänge: Sei vorsichtig bei E-Mails mit unerwarteten Anhängen, insbesondere wenn sie Dateien mit ausführbarem Code (z. B. .exe) enthalten. Öffne keine Anhänge, es sei denn, du erwartest sie und vertraust dem Absender.

- Kontaktiere das Unternehmen direkt: Wenn du Zweifel an der Echtheit einer E-Mail hast, kontaktiere das Unternehmen oder die Organisation direkt über ihre offizielle Website oder Telefonnummer, anstatt auf Links oder Anweisungen in der E-Mail zu vertrauen.

Indem du diese Tipps befolgst und skeptisch bleibst, kannst du dazu beitragen, Phishing-E-Mails zu erkennen und dich vor betrügerischen Aktivitäten zu schützen.

-

Tipp

Tipp des Tages: Wenn es ein technisches Problem gibt, hilft in 90 % der Fälle, das betreffende Gerät aus und wieder anzuschalten.

-

Welttag des Buches

Hier sind 5 Gründe, warum Sie „Clean Code: A Handbook of Agile Software Craftsmanship“ von Robert C. Martin zum Welttag des Buches lesen solltest:

1.Wert von sauberem Code: Das Buch betont die Bedeutung von sauberem Code und zeigt, wie gut geschriebener Code die Lesbarkeit, Wartbarkeit und Erweiterbarkeit von Software verbessert.

2. Prinzipien der Softwarequalität: Es erklärt grundlegende Prinzipien und Techniken zur Verbesserung der Softwarequalität, einschließlich Namensgebung, Kommentierung, Funktionstrennung und Fehlerbehandlung.

3. Bedeutung von Tests: Das Buch unterstreicht die Wichtigkeit von Tests in der Softwareentwicklung und zeigt, wie Test-Driven Development (TDD) und automatisierte Tests dazu beitragen können, robusten und fehlerfreien Code zu schreiben.

4. Code-Erbe und Refactoring: Es bietet Einblicke in die Pflege und Weiterentwicklung bestehender Codebasen und erklärt die Bedeutung von Refactoring, um veralteten oder schlecht strukturierten Code zu verbessern.

5. Agile Prinzipien: Das Buch veranschaulicht, wie sauberer Code nahtlos in agile Entwicklungsmethoden integriert werden kann, um flexiblere und anpassungsfähigere Softwareprodukte zu erstellen, die den sich ändernden Anforderungen gerecht werden.Diese Punkte bieten eine grundlegende Zusammenfassung der wichtigsten Themen und Konzepte, die im Buch „Clean Code“ behandelt werden, und zeigen, wie sie dazu beitragen können, hochwertige Software zu entwickeln.

-

F- Funktionstastetn 6 -10

Hier sind typische Verwendungen der f6 bis f10 Tasten:⬅

Es ist auch hier wichtig zu beachten, dass die genauen Funktionen der Funktionstasten F6 bis F10 je nach Betriebssystem, Anwendung und den individuellen Einstellungen variieren können. Es ist ratsam, die Hilfe oder Dokumentation der spezifischen Anwendung zu überprüfen, um die genauen Funktionen zu kennen. -

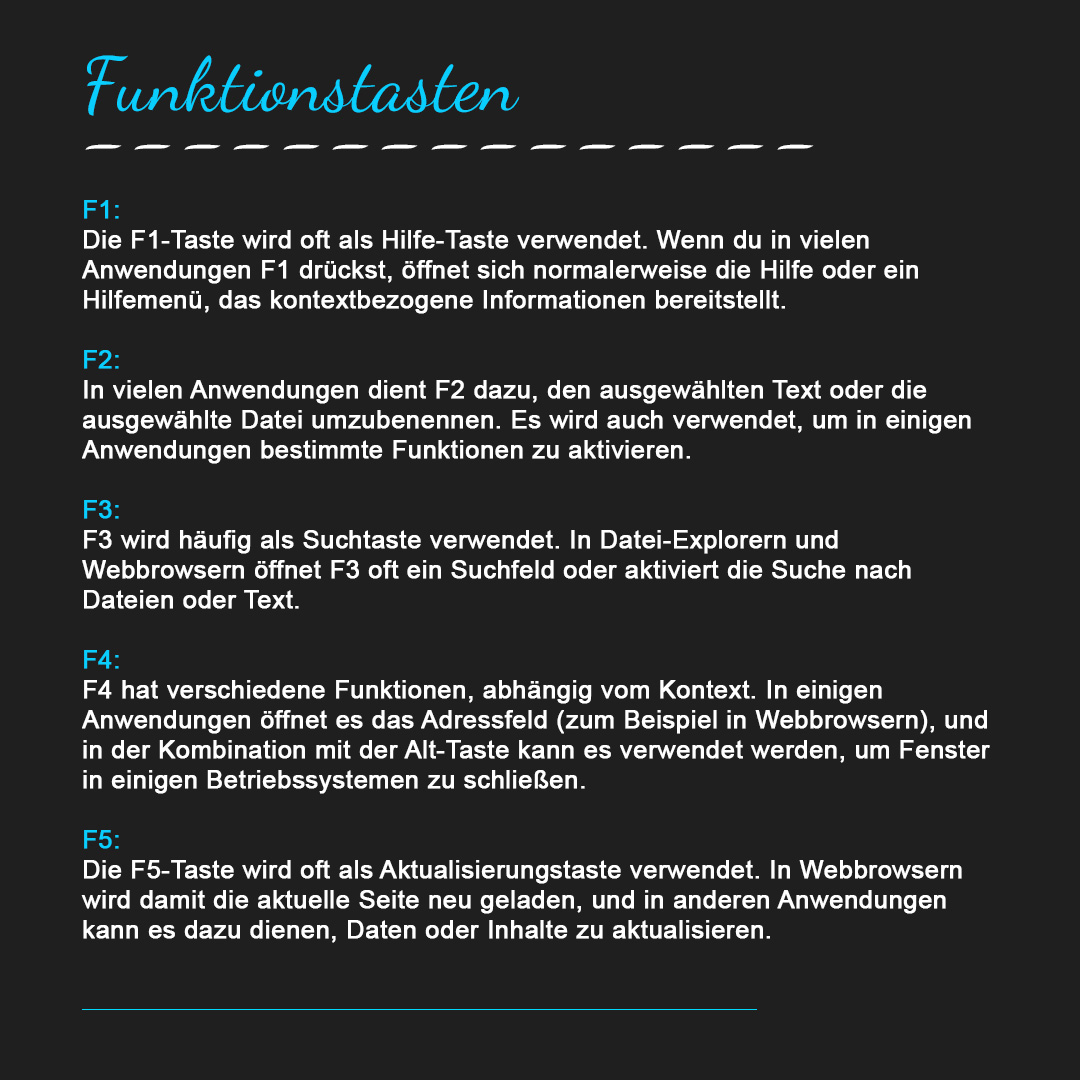

F- Funktionstasten 1 – 5

Die Funktionstasten F1 bis F5 auf der Tastatur haben in verschiedenen Programmen und Betriebssystemen unterschiedliche Funktionen. Hier sind jedoch einige häufige Verwendungen: ⬅

Bitte beachte, dass die Funktionen der F1 bis F5-Tasten je nach Betriebssystem und Anwendungssoftware variieren können. Es ist immer ratsam, die Hilfe oder Dokumentation der spezifischen Anwendung zu überprüfen, um die genauen Funktionen zu kennen. -

Arrays

Was sind Arrays?

Ein Array ist eine Datenstruktur in der Informatik, die dazu dient, eine geordnete Sammlung von Elementen desselben Datentyps zu speichern. Diese Elemente können Zahlen, Zeichen, Objekte oder sogar andere Arrays sein. Ein Array ermöglicht es, mehrere Werte unter einem einzigen Namen zu gruppieren und auf sie über einen Index zuzugreifen.

Hier sind einige grundlegende Merkmale von Arrays:

1. Indexierung: Jedes Element in einem Array hat einen eindeutigen Index (Platznummer), der verwendet wird, um auf das Element zuzugreifen. Die Indexierung beginnt in den meisten Programmiersprachen bei 0, das heißt, das erste Element hat den Index 0, das zweite den Index 1 und so weiter.

2. Homogenität: Alle Elemente in einem Array müssen denselben Datentyp haben. Zum Beispiel kann ein Array von Ganzzahlen nur Ganzzahlen enthalten, und ein Array von Zeichenketten kann nur Zeichenketten enthalten.

3. Statische Größe: Die Größe eines Arrays wird normalerweise bei der Erstellung festgelegt und bleibt während der Lebensdauer des Arrays konstant. In einigen Programmiersprachen gibt es jedoch auch dynamische Arraystrukturen, bei denen die Größe während der Laufzeit geändert werden kann.

4. Effizienter Zugriff: Arrays ermöglichen einen effizienten Zugriff auf Elemente, da der Zugriff auf ein Element über den Index direkt erfolgt. Der Computer kann direkt zu der Speicherstelle springen, an der sich das gewünschte Element befindet.| -

Frohe Ostern

Frohe Ostern, liebe mission-webstyle-Familie! 🐰🌷

In dieser fröhlichen Zeit des Neuanfangs und der Farben möchten wir euch ein strahlendes Osterfest wünschen. Möge euer Tag gefüllt sein mit Freude, Liebe und dem süßen Klang von Lachen.

Genießt die kleinen Freuden des Frühlings, das Zwitschern der Vögel und die wärmenden Sonnenstrahlen. Wir schätzen eure Unterstützung und freuen uns, diese festliche Zeit mit euch zu teilen.

Frohe Ostern von uns allen bei mission-webstyle! 🌸🐣✨ -

SDK

🛠️ Was ist ein SDK (Software Development Kit)?

Ein SDK (Software Development Kit) ist eine mächtige Werkzeugkiste für Entwickler! Es bietet alle nötigen Tools, Ressourcen und Bibliotheken, um die Entwicklung von Software oder Apps zu erleichtern.

In einem SDK findest du:

1. 🖌️ Entwicklungstools: Alles, was du zum Codieren, Testen und Debuggen deiner Anwendung benötigst.

2. 📚 Dokumentation: Eine ausführliche Anleitung und Informationen, damit du das Beste aus dem SDK herausholen kannst.

3. 📱 Bibliotheken und APIs: Vorgefertigte Code-Schnipsel, um häufige Aufgaben zu vereinfachen, von der Benutzeroberfläche bis zur Datenverarbeitung.

Das SDK ist im Grunde wie ein Entwicklungs-Rundum-Sorglos-Paket, das dir dabei hilft, großartige Software zu erstellen! 🚀💻 -

API 2

API Teil 2:

1. Unabhängigkeit:

Durch die Verwendung von APIs können Entwickler auf bestehende Dienste und Funktionen zugreifen, ohne den gesamten Quellcode verstehen oder ändern zu müssen. Dies fördert die Wiederverwendbarkeit von Code und beschleunigt die Entwicklung.

2. Versionierung:

APIs können Versionen haben, um Änderungen oder Verbesserungen zu verwalten, ohne bestehende Anwendungen zu beeinträchtigen. Entwickler können eine bestimmte API-Version nutzen und bei Bedarf auf eine neuere aktualisieren.

3. Authentifizierung und Autorisierung:

APIs können Sicherheitsmechanismen wie Token oder Schlüssel verwenden, um sicherzustellen, dass nur autorisierte Benutzer oder Anwendungen auf die Dienste zugreifen können.Beispiele für APIs sind vielfältig: Eine Wetter-API kann Wetterdaten liefern, eine Zahlungs-API kann Transaktionen verarbeiten, und eine Social-Media-API kann den Zugriff auf Benutzerprofile ermöglichen.

In der modernen Softwareentwicklung sind APIs unverzichtbar, da sie es ermöglichen, Anwendungen effizient zu integrieren und zu erweitern. -

Blockchain 2

Die Blockchain-Technologie hat weitreichende Anwendungen jenseits von Kryptowährungen. Hier sind einige Beispiele:

Smart Contracts im Vertragswesen:

Blockchain ermöglicht die Umsetzung und Automatisierung von Verträgen durch Smart Contracts. Diese selbstausführenden Programme führen Aktionen automatisch aus, wenn vordefinierte Bedingungen erfüllt sind. Dies findet Anwendung in verschiedenen Branchen, von Versicherungen bis hin zu Lieferketten.

Versorgungskettenmanagement:

Blockchain verbessert die Transparenz und Rückverfolgbarkeit in Lieferketten. Durch die Aufzeichnung von Transaktionen in einer unveränderlichen und dezentralen Datenbank können Herkunft und Zustand von Produkten genau verfolgt werden.

Gesundheitswesen:

Patientendaten können sicher und effizient in einer Blockchain gespeichert werden. Dies ermöglicht einen schnellen und sicheren Austausch von Informationen zwischen verschiedenen Gesundheitsdienstleistern und schützt gleichzeitig die Privatsphäre der Patienten. $

Urheberrechte und intellektuelles Eigentum:

Künstler, Autoren und Erfinder können ihre Werke mithilfe von Blockchain authentifizieren und schützen. Die dezentrale Natur der Blockchain verhindert unbefugte Veränderungen oder Kopien von geistigem Eigentum.

Wahlen und Abstimmungen:

Blockchain kann die Sicherheit und Integrität von Wahlen verbessern. Durch die Verwendung von Blockchain können Wähler ihre Stimmen verfolgen und überprüfen, und Manipulationen werden erschwert.

Identitätsmanagement:

Blockchain bietet eine sichere Möglichkeit für Identitätsmanagement. Individuelle Identitäten können auf der Blockchain verifiziert und geschützt werden, was das Risiko von Identitätsdiebstahl verringert.

Finanzdienstleistungen:

Blockchain revolutioniert den Finanzsektor durch die Schaffung von dezentralen Finanzdienstleistungen (DeFi). Dies umfasst Peer-to-Peer-Zahlungen, Kreditvergabe, Handel und mehr, ohne die Notwendigkeit traditioneller Finanzintermediäre.

Grüne Energie und Umweltschutz:

Blockchain kann dazu beitragen, den Handel mit erneuerbaren Energien zu erleichtern, den CO2-Fußabdruck zu überwachen und Anreize für umweltfreundliche Verhaltensweisen zu schaffen.

Immobilien: Die Übertragung von Eigentumstiteln und Immobilientransaktionen kann durch Blockchain effizienter und transparenter gestaltet werden. Smart Contracts können auch automatisierte Zahlungen und Bedingungen ermöglichen.

Bildungswesen: Blockchain kann für sichere Aufzeichnungen von Bildungsleistungen und Zertifikaten genutzt werden. Dies könnte den Prozess der Überprüfung von Qualifikationen erleichtern.

Diese Beispiele zeigen, dass die Blockchain-Technologie in verschiedenen Branchen eine transformative Wirkung haben kann, indem sie Effizienz, Sicherheit und Transparenz verbessert.

-

Internationaler Frauentag

🌸✨ Zum Internationalen Frauentag feiern wir die beeindruckenden Frauen, die die Welt der Technologie und Programmierung geprägt haben! 🖥️💪

👩💻 Ada Lovelace, geboren im 19. Jahrhundert, gilt als die weltweit erste Programmiererin. Ihre bahnbrechenden Beiträge zur Informatik und ihre Vision für die Möglichkeiten von Maschinen machen sie zu einer inspirierenden Figur.

Heute erinnern wir uns nicht nur an die Fortschritte, die Frauen in der Tech-Welt gemacht haben, sondern auch daran, dass es noch viel zu tun gibt. Lassen Sie uns Frauen in der IT ermutigen, unterstützen und ihre Errungenschaften feiern! 💻🌐 -

Blockchain

Die Blockchain-Technologie ist eine dezentrale und verteilte Datenbanktechnologie, die für ihre Sicherheit und Unveränderlichkeit bekannt ist. Hier sind die grundlegenden Konzepte der Blockchain:

Dezentralisierung:

Im Gegensatz zu zentralisierten Datenbanken, bei denen alle Informationen an einem Ort gespeichert sind, wird eine Blockchain auf vielen Computern (Knoten) im Netzwerk verteilt. Jeder Knoten hat eine Kopie der gesamten Blockchain.

Blöcke:

Die Daten in einer Blockchain sind in Blöcke organisiert. Jeder Block enthält eine Liste von Transaktionen oder Informationen und einen Verweis auf den vorherigen Block. .

Kryptographische Verkettung:

Die Blöcke werden durch kryptographische Hash-Funktionen miteinander verkettet. Jeder Block enthält den Hash-Wert des vorherigen Blocks, wodurch eine unveränderliche Kette entsteht.

Konsensalgorithmus:

Damit neue Transaktionen zu einem Block hinzugefügt werden können, müssen die Knoten im Netzwerk einen Konsens darüber erreichen. Beliebte Konsensalgorithmen sind Proof-of-Work (z.B. bei Bitcoin) oder Proof-of-Stake.

Unveränderlichkeit:

Einmal in die Blockchain aufgenommene Daten können nicht rückgängig gemacht oder verändert werden. Dies liegt an der kryptographischen Verkettung und dem Konsensalgorithmus.

Verteiltes Ledger:

Die Blockchain dient als verteiltes und transparentes Hauptbuch, in dem alle Transaktionen für die Teilnehmer im Netzwerk sichtbar sind. Dies fördert Vertrauen, da jeder die Integrität der Daten überprüfen kann.

Smart Contracts:

Smart Contracts sind selbstausführende Programme, die auf der Blockchain ausgeführt werden können. Sie automatisieren Verträge und können durch Bedingungen oder Ereignisse ausgelöst werden.

Token und Kryptowährungen:

Viele Blockchain-Netzwerke haben ihre eigenen Kryptowährungen oder Token, die für Transaktionen oder als Anreiz für die Teilnahme am Netzwerk verwendet werden.

Öffentliche und Private Blockchains:

Es gibt öffentliche Blockchains, bei denen jeder teilnehmen kann (z.B. Bitcoin oder Ethereum), und private Blockchains, die für bestimmte Organisationen oder Unternehmen zugänglich sind.

Anonymität und Sicherheit:

Benutzer können in der Regel durch kryptographische Schlüssel anonyme Transaktionen durchführen, während die Sicherheit durch die dezentrale Natur und die Konsensalgorithmen gewährleistet wird.

Die Blockchain-Technologie findet Anwendung in verschiedenen Bereichen, von Kryptowährungen über Supply-Chain-Management bis hin zu dezentralen Finanzdienstleistungen.

-

API 1

API Teil 1:

API steht für Application Programming Interface, auf Deutsch: Programmierschnittstelle. Eine API ist eine Reihe von Regeln und Definitionen, die es Anwendungen ermöglichen, miteinander zu kommunizieren. Sie fungiert als Vermittler zwischen verschiedenen Softwarekomponenten, indem sie den Austausch von Daten und Funktionen erleichtert.

Hier sind einige Schlüsselkonzepte zur Erklärung einer API:1. Kommunikation:

APIs ermöglichen die Kommunikation zwischen verschiedenen Softwareanwendungen. Eine Anwendung kann Anfragen an eine API senden, um Daten abzurufen oder Aktionen durchzuführen.

2. Definition von Schnittstellen:

APIs definieren klare Schnittstellen, über die Anwendungen miteinander interagieren können. Dies umfasst die Spezifikation der verfügbaren Funktionen, Datenformate und Protokolle.

3. Datenübertragung:

APIs erleichtern den Austausch von Daten zwischen verschiedenen Systemen. Dies kann in Form von Anfragen und Antworten geschehen, häufig basierend auf Datenformaten wie JSON oder XML.

4. Funktionen und Dienste:

APIs bieten Funktionen oder Dienste, die von externen Anwendungen genutzt werden können. Beispielsweise kann eine Wetter-API Informationen über aktuelle Wetterbedingungen bereitstellen. -

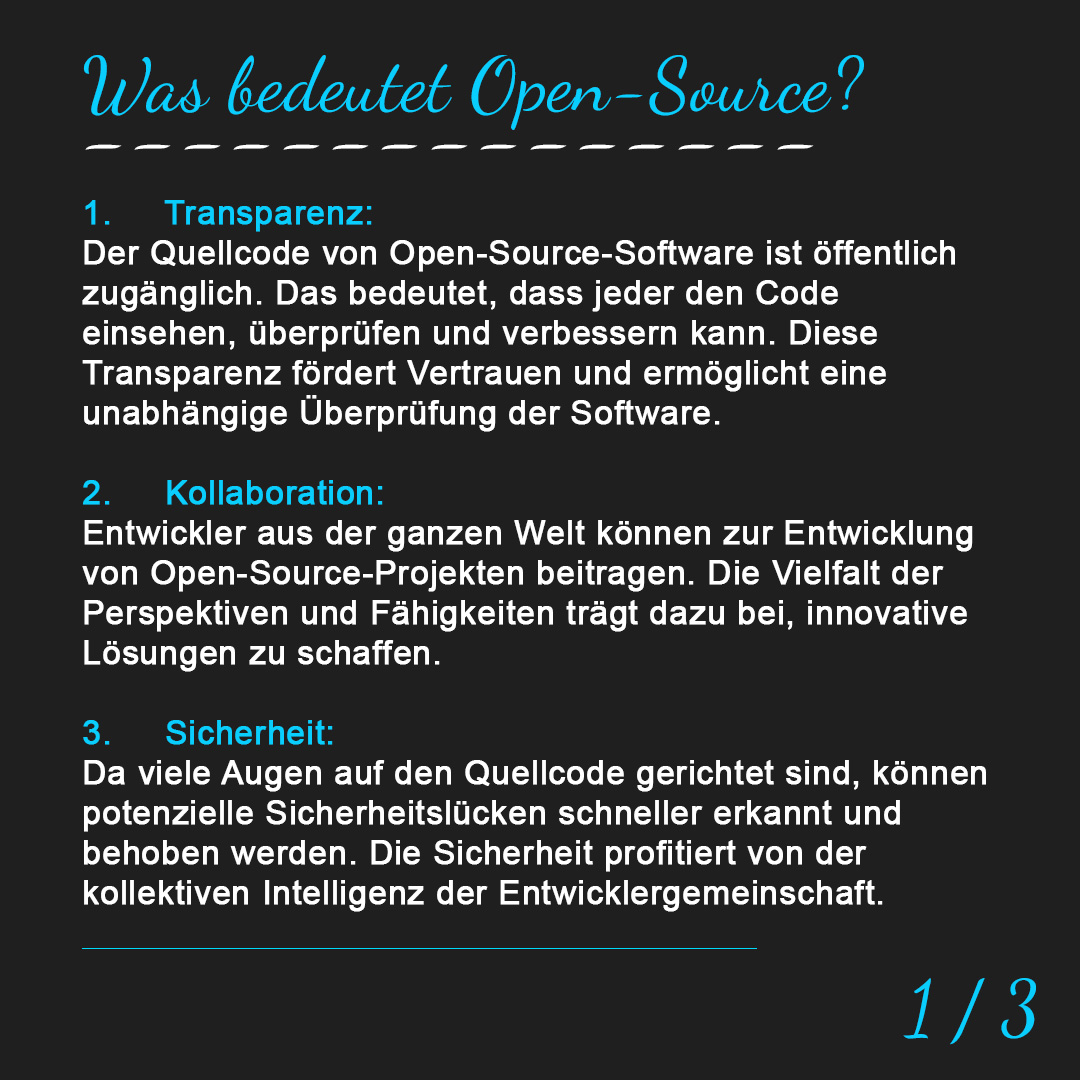

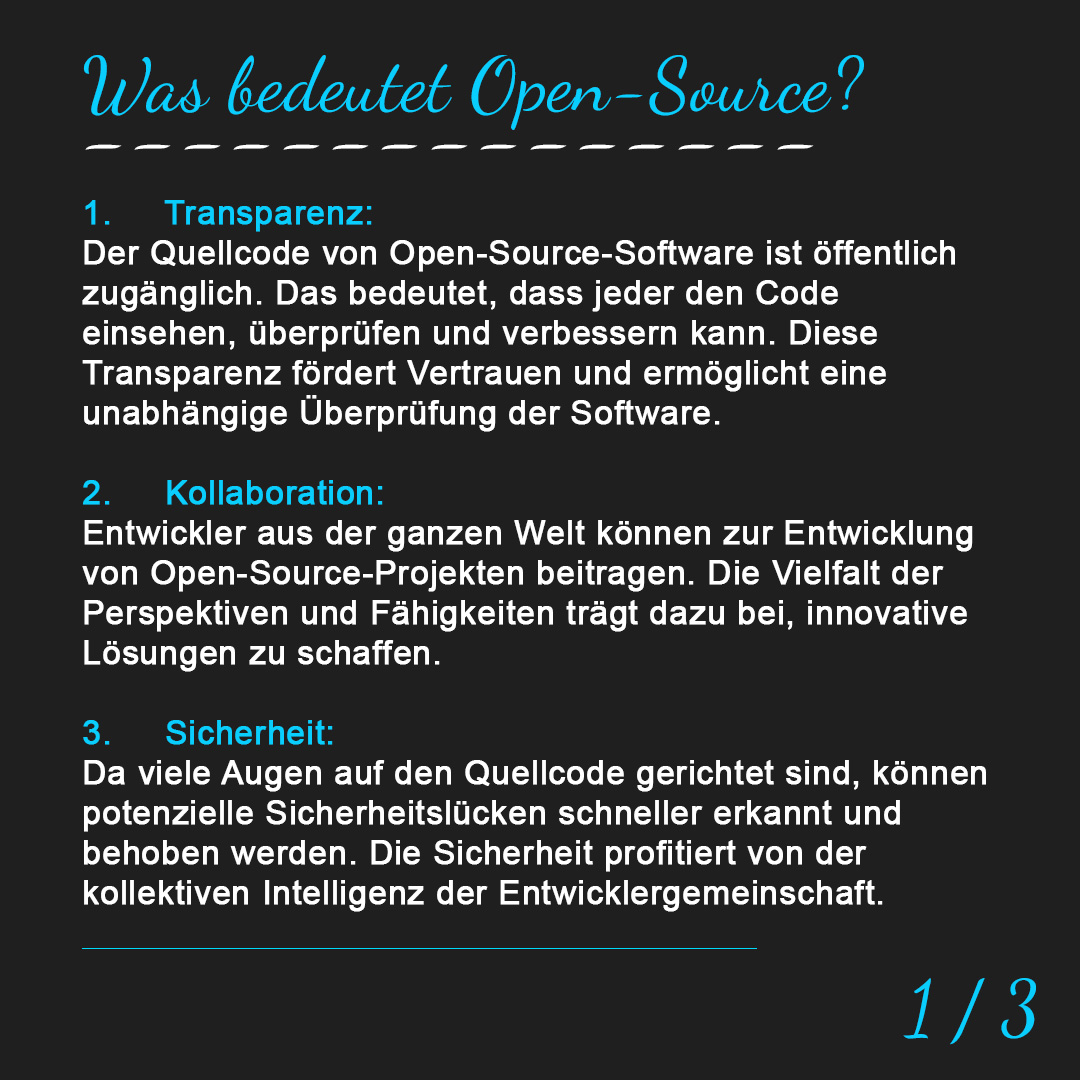

Open -Source

Open-Source-Software bietet eine Vielzahl von Vorteilen, die dazu beitragen, eine kooperative und transparente Entwicklergemeinschaft zu fördern. Hier sind einige der wichtigsten Vorzüge:

- Transparenz:

- Der Quellcode von Open-Source-Software ist öffentlich zugänglich. Das bedeutet, dass jeder den Code einsehen, überprüfen und verbessern kann. Diese Transparenz fördert Vertrauen und ermöglicht eine unabhängige Überprüfung der Software.

- Kollaboration:

- Entwickler aus der ganzen Welt können zur Entwicklung von Open-Source-Projekten beitragen. Die Vielfalt der Perspektiven und Fähigkeiten trägt dazu bei, innovative Lösungen zu schaffen.

- Sicherheit:

- Da viele Augen auf den Quellcode gerichtet sind, können potenzielle Sicherheitslücken schneller erkannt und behoben werden. Die Sicherheit profitiert von der kollektiven Intelligenz der Entwicklergemeinschaft.

- Flexibilität:

- Benutzer können den Quellcode an ihre individuellen Bedürfnisse anpassen. Dies ermöglicht eine hohe Flexibilität und Anpassungsfähigkeit der Software an spezifische Anforderungen.

- Kostenersparnis:

- Open-Source-Software ist oft kostenlos verfügbar, was zu erheblichen Kostenersparnissen führt, insbesondere für Unternehmen. Es fallen keine Lizenzgebühren an, und die Community kann bei der Fehlerbehebung und Aktualisierungen helfen.

- Nachhaltigkeit:

- Selbst wenn der ursprüngliche Entwickler ein Projekt aufgibt, kann die Community es weiterentwickeln und pflegen. Dies trägt zur Nachhaltigkeit von Softwarelösungen bei.

- Innovationsförderung:

- Offene Zusammenarbeit fördert Innovationen. Entwickler können Ideen teilen, sich inspirieren lassen und gemeinsam an neuen Funktionen arbeiten, um die Software kontinuierlich zu verbessern.

- Keine Vendor-Lock-In:

- Open-Source-Software verhindert, dass Benutzer an einen bestimmten Anbieter gebunden sind. Dies gibt den Nutzern die Freiheit, ihre Software ohne Einschränkungen zu nutzen und zu modifizieren.

- Gemeinschaftsgeist:

- Die Zusammenarbeit in der Open-Source-Community fördert einen Geist des Teilens, Lernens und Unterstützens. Entwickler können voneinander lernen und gemeinsam an Projekten arbeiten.

Insgesamt ermöglicht Open-Source-Software eine demokratische, kooperative und nachhaltige Herangehensweise an die Softwareentwicklung.

-

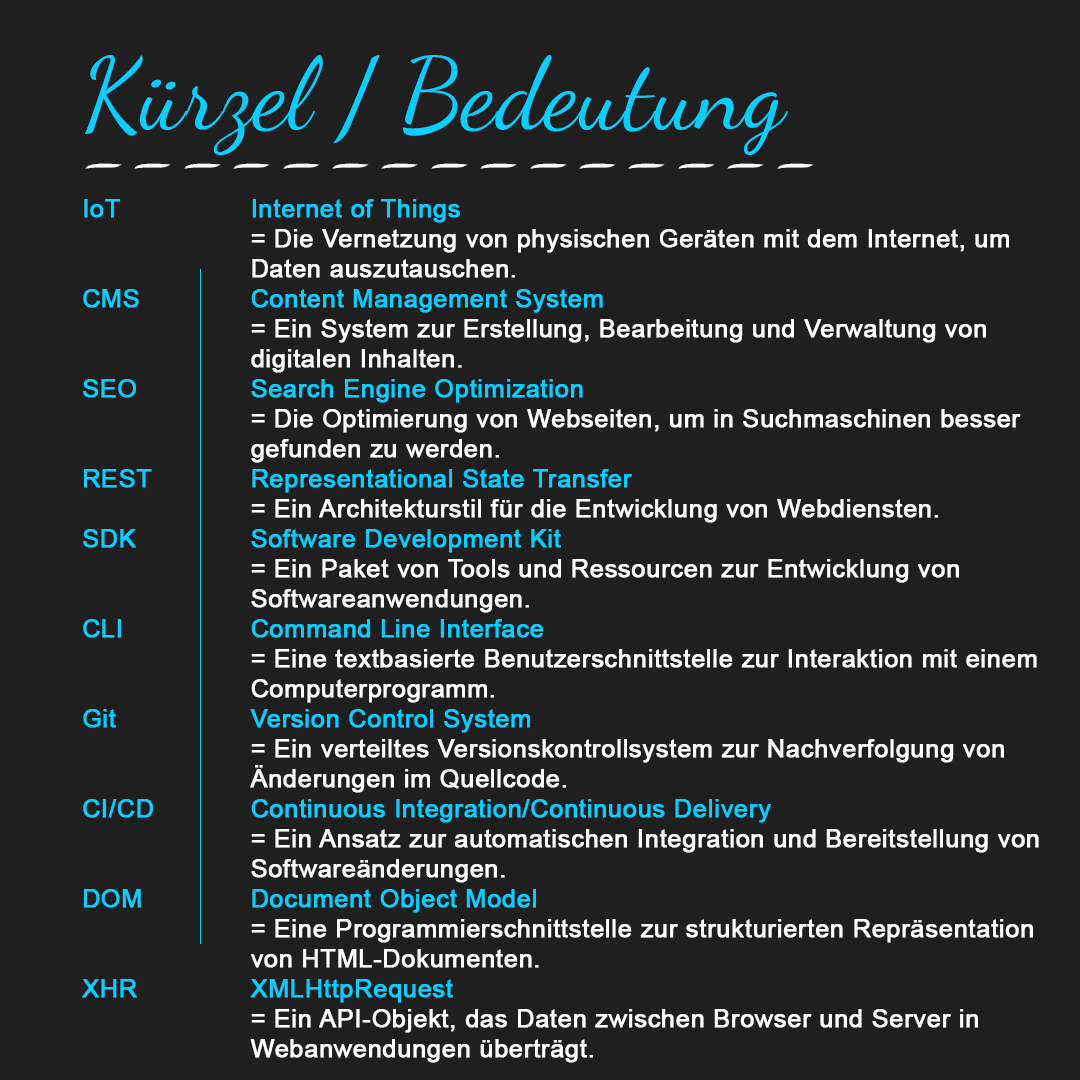

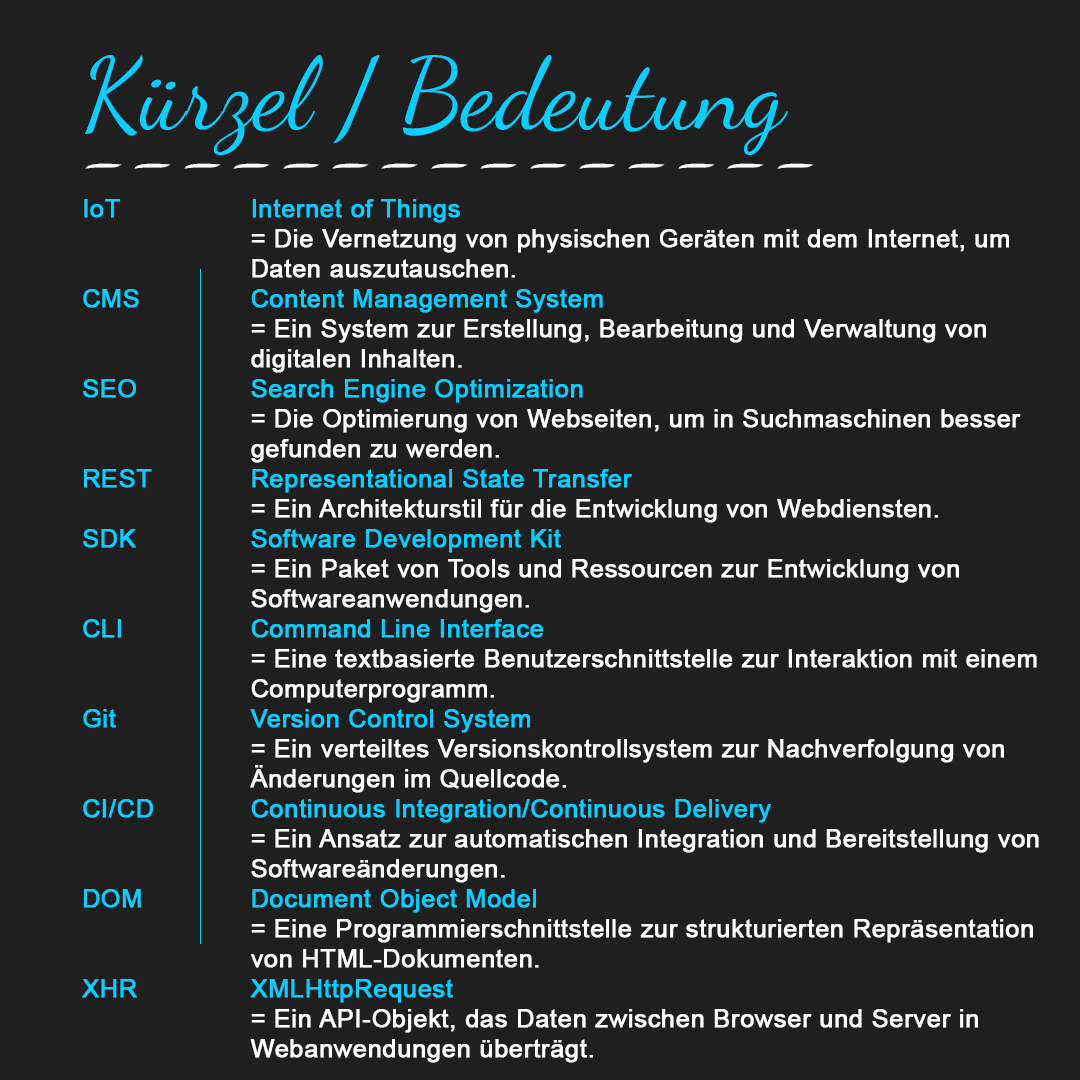

Kürzel 2

-

Informatik- Witz

Wie viele Programmierer braucht man, um eine Glühbirne zu wechseln?

Keinen, das ist ein Hardwareproblem!

-

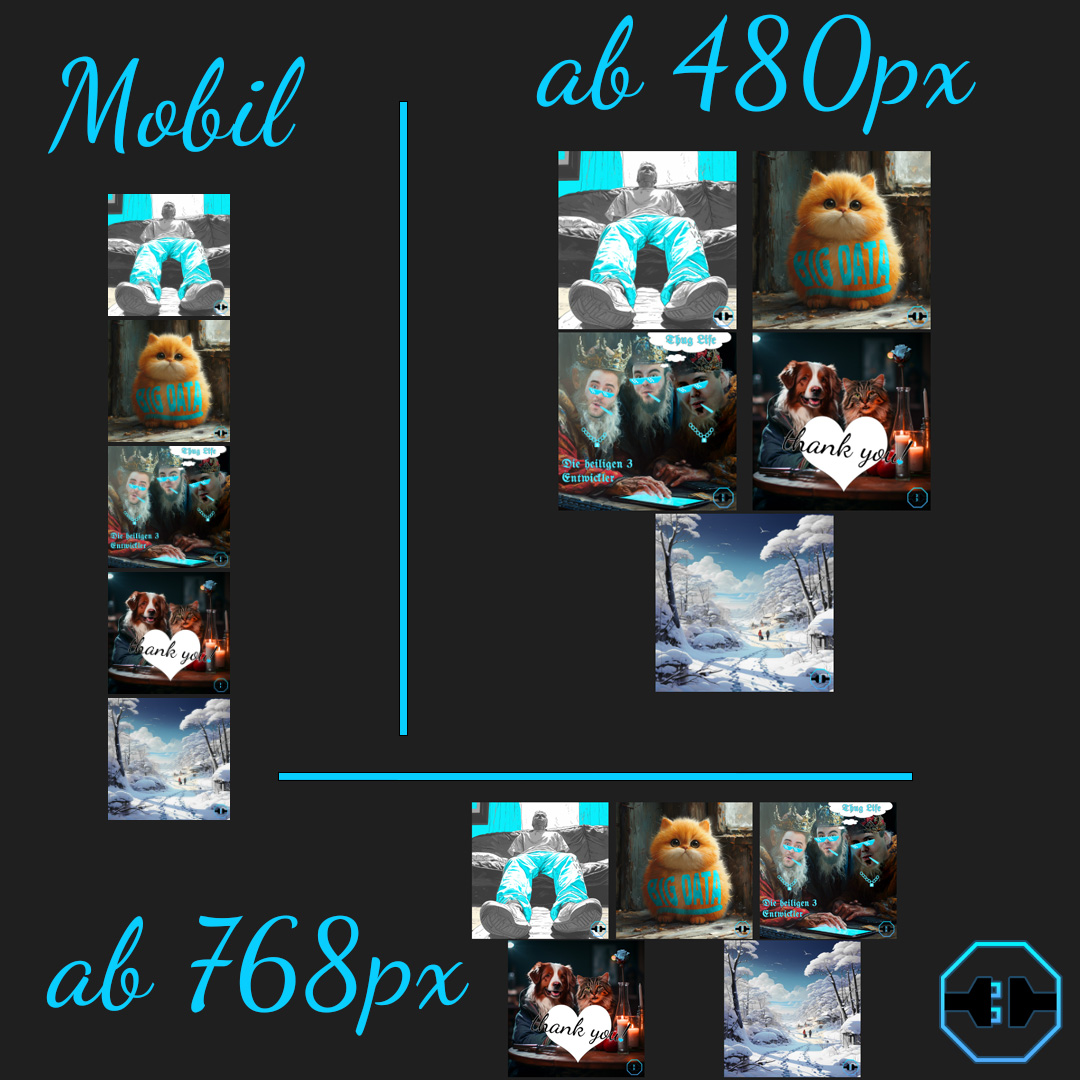

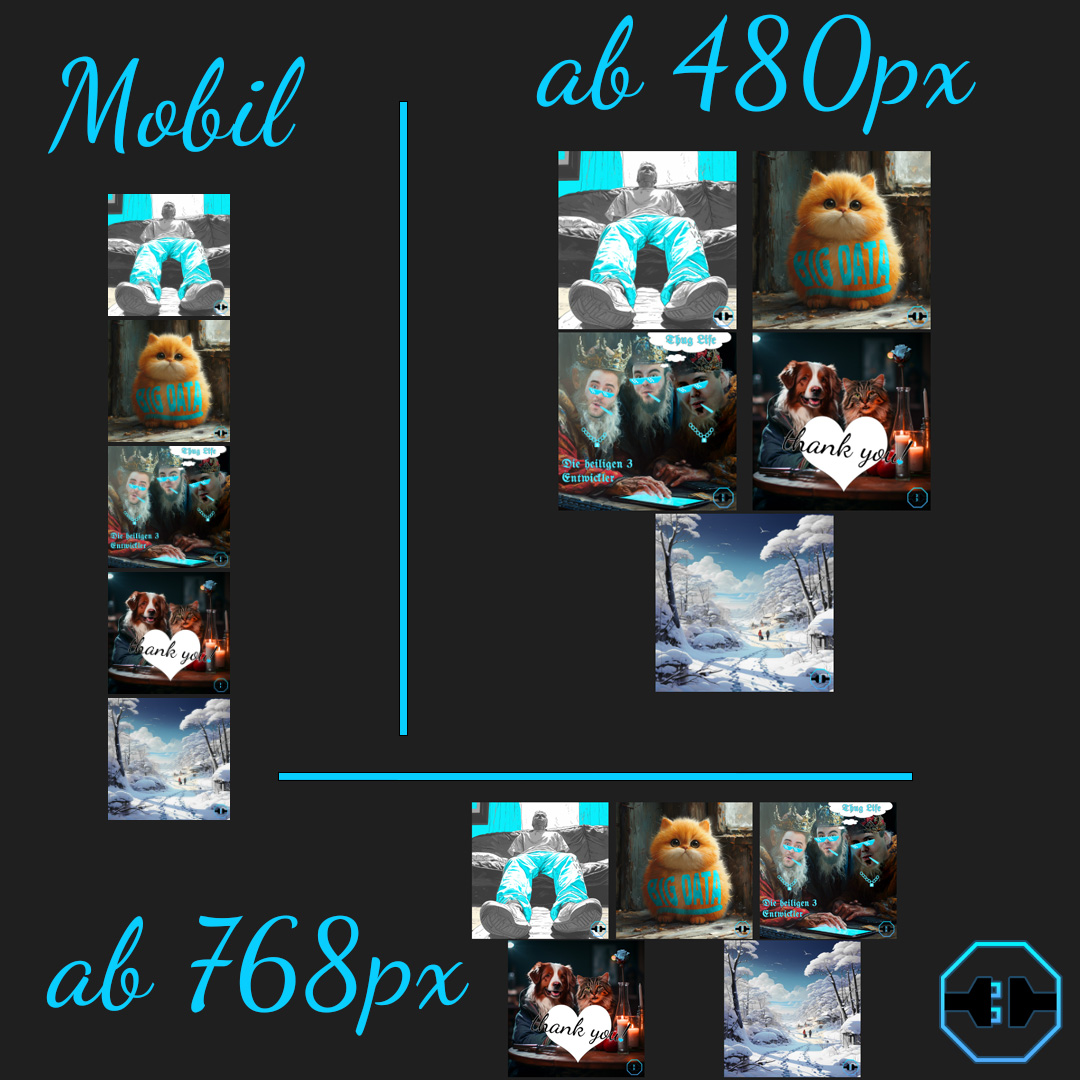

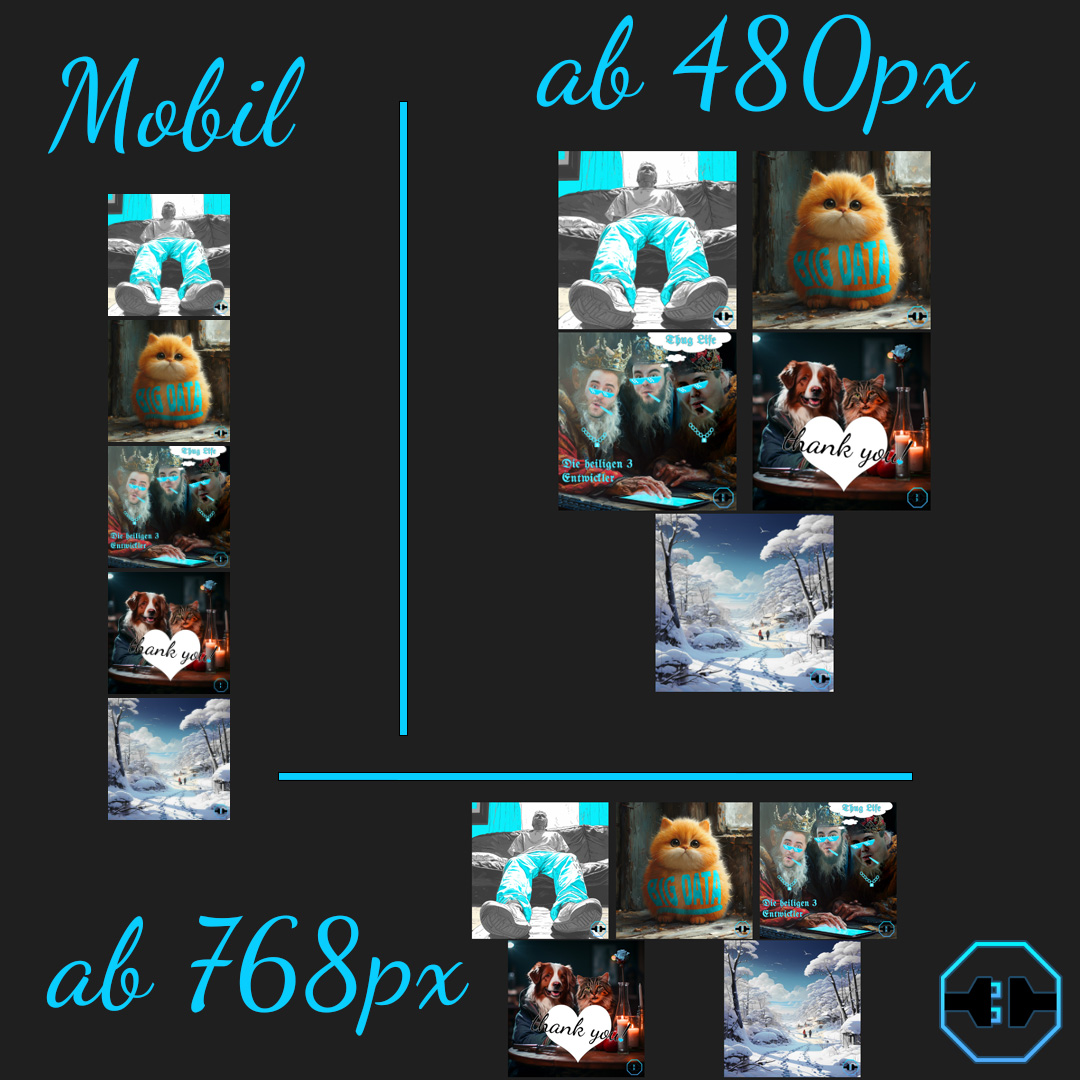

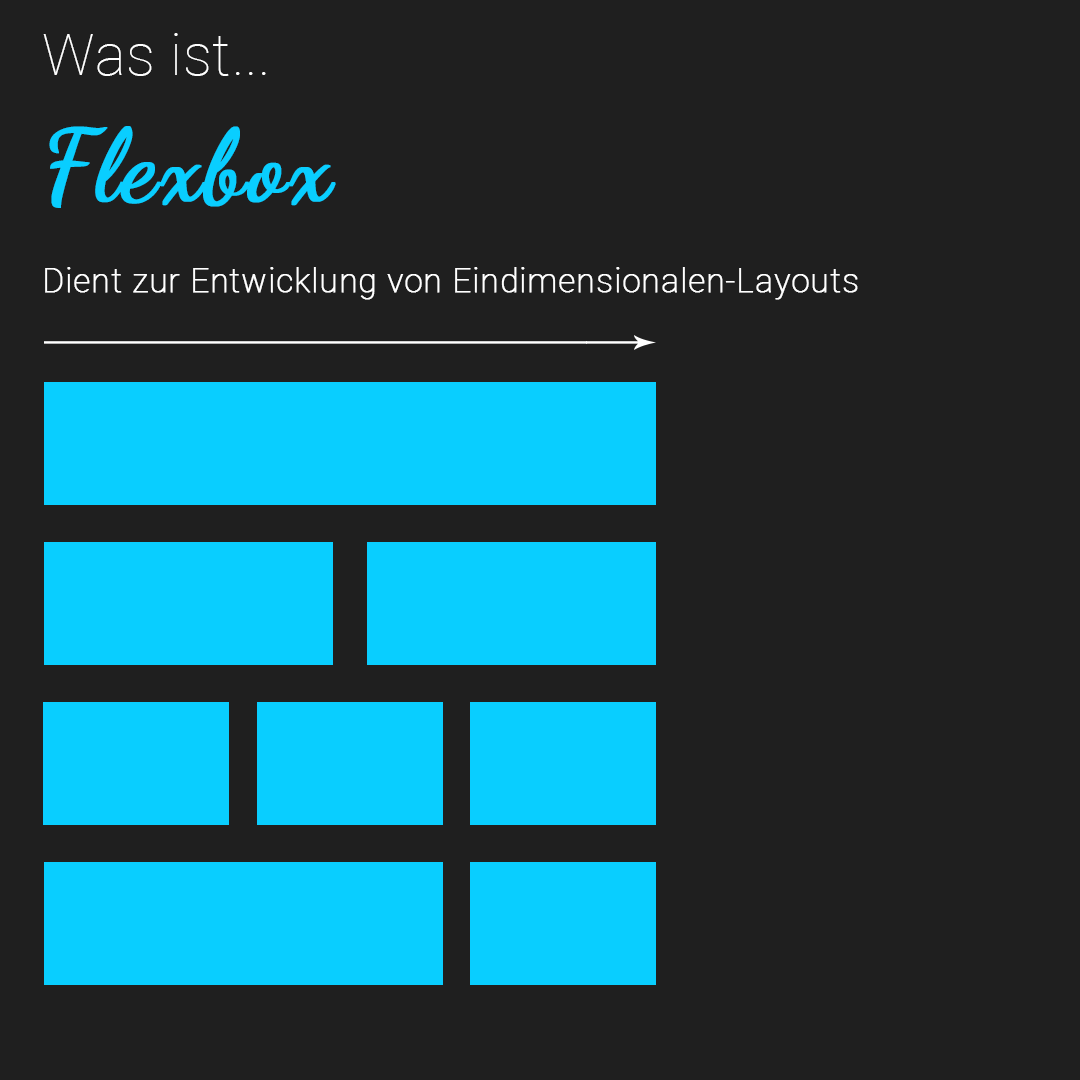

CSS- Flexbox

n diesem Beispiel wird eine Galerie mit fünf Bildern erstellt. Die CSS-Regeln verwenden Flexbox, um die Bilder gleichmäßig in flexiblen Reihen anzuordnen. Durch die Verwendung von Media Queries werden diese Regeln für verschiedene Bildschirmgrößen angepasst:⬅️

Die Media Queries helfen dabei, sicherzustellen, dass die Galerie auf verschiedenen Geräten und Bildschirmgrößen gut aussieht und benutzerfreundlich bleibt

-

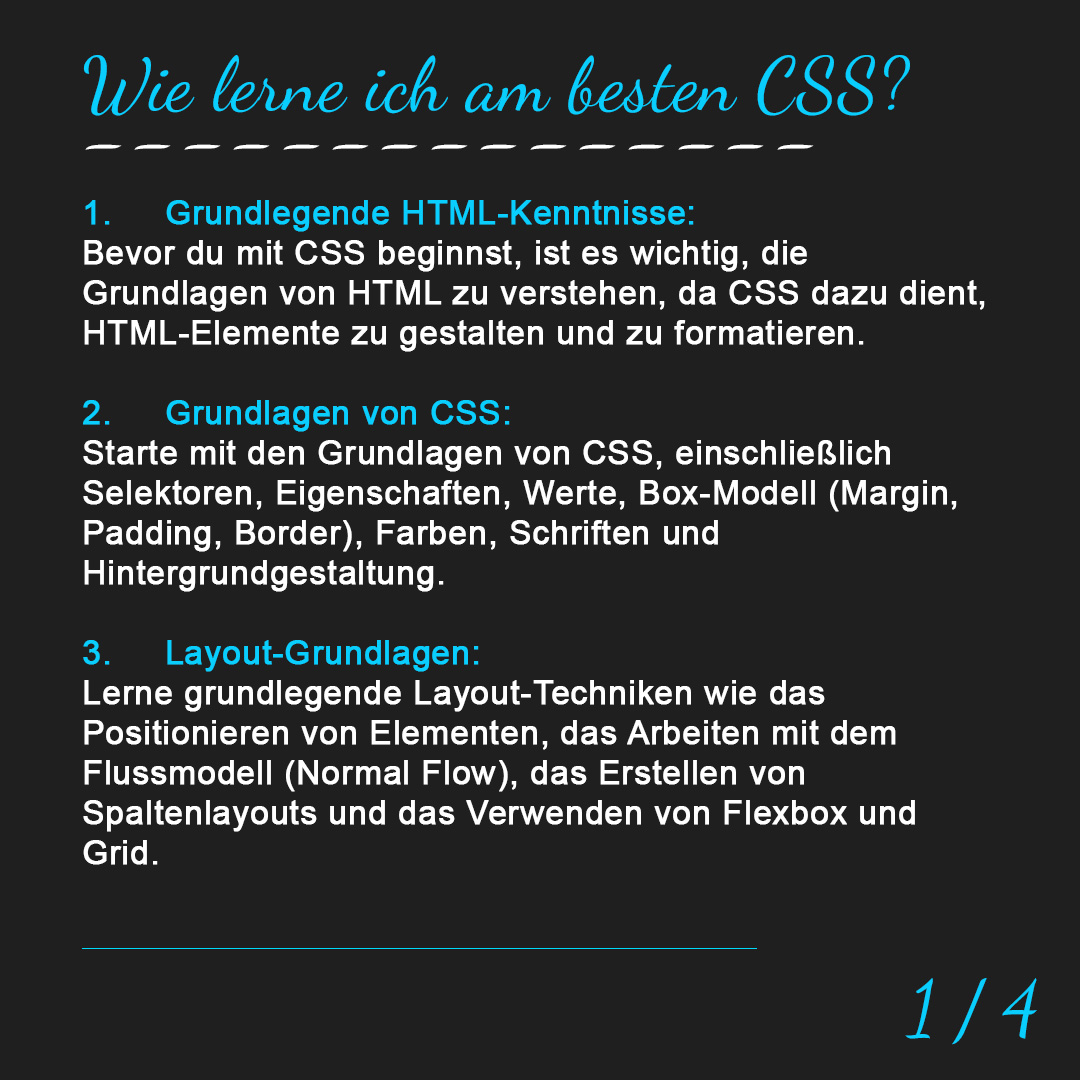

Wie lerne ich am besten CSS?

Die Reihenfolge, in der du CSS lernst, kann variieren, abhängig von deinem individuellen Lernstil und deinen Zielen. Hier ist jedoch eine allgemeine Reihenfolge, die dir helfen könnte:

- Grundlegende HTML-Kenntnisse: Bevor du mit CSS beginnst, ist es wichtig, die Grundlagen von HTML zu verstehen, da CSS dazu dient, HTML-Elemente zu gestalten und zu formatieren.

- Grundlagen von CSS: Starte mit den Grundlagen von CSS, einschließlich Selektoren, Eigenschaften, Werte, Box-Modell (Margin, Padding, Border), Farben, Schriften und Hintergrundgestaltung.

- Layout-Grundlagen: Lerne grundlegende Layout-Techniken wie das Positionieren von Elementen, das Arbeiten mit dem Flussmodell (Normal Flow), das Erstellen von Spaltenlayouts und das Verwenden von Flexbox und Grid.

- Responsives Webdesign: Vertiefe dein Verständnis für responsives Webdesign, um sicherzustellen, dass deine Seiten auf verschiedenen Bildschirmgrößen und Geräten gut aussehen und funktionieren.

- Fortgeschrittene Selektoren und Pseudo-Klassen/-Elemente: Erweitere deine Kenntnisse über CSS-Selektoren und lerne, wie du Pseudo-Klassen und Pseudo-Elemente effektiv einsetzt.

- Animationen und Übergänge: Erforsche CSS-Animationen und -Übergänge, um Elemente auf deiner Webseite auf elegante Weise zu animieren.

- Preprozessoren (optional): Wenn du bereit bist, kannst du Preprozessoren wie Sass oder Less kennenlernen, die zusätzliche Funktionen und Strukturierungsmöglichkeiten für deinen CSS-Code bieten.

- Frameworks und Bibliotheken (optional): Schau dir CSS-Frameworks wie Bootstrap oder Bibliotheken wie Tailwind CSS an, um vorgefertigte Stile und Komponenten für deine Projekte zu nutzen.

- CSS-Architektur: Lerne bewährte Methoden für die Organisation von CSS-Dateien, wie zum Beispiel BEM (Block Element Modifier) oder SMACSS (Scalable and Modular Architecture for CSS).

- Modernes CSS: Halte dich über moderne Entwicklungen in der CSS-Welt auf dem Laufenden, z. B. CSS Grid und CSS Custom Properties (Variablen).

- Praxisprojekte: Wende dein Wissen in realen Projekten an. Dies könnte das Nachbauen von Webseiten, das Erstellen eigener Projekte oder das Mitwirken an Open-Source-Projekten umfassen.

Denke daran, dass der praktische Einsatz und die kontinuierliche Anwendung der gelernten Konzepte entscheidend sind. Es ist auch hilfreich, CSS in Kombination mit HTML und JavaScript zu üben, um ein umfassendes Verständnis der Frontend-Webentwicklung zu entwickeln.

-

Tag der Jogginghosen

Liebe Informatik-Enthusiasten,

Heute ist nicht nur der Tag der Jogginghosen, sondern auch der Tag, an dem wir die Grenzen zwischen Komfort und Coding verschmelzen lassen! 💻👖

Warum sich in steife Bürokleidung zwängen, wenn unsere Gedanken sich frei in den Binärcode-Wolken bewegen können? Lassen Sie uns gemeinsam die Ära der formellen Kleidung gegen die Revolution der Jogginghosen einläuten!

Für den modernen Informatiker ist die Jogginghose nicht nur ein Kleidungsstück, sondern eine Art Superheldenanzug. Bequemlichkeit ist der Schlüssel zur Produktivität, und unsere Codes fließen umso leichter, wenn wir in ultimativem Komfort gehüllt sind.

Also, zieht eure Jogginghosen an, startet euren bevorzugten Code-Editor und lasst uns die Welt in einem bequemen Stil erobern! Möge der Quellcode mit euch sein! 🚀💾Happy Coding im Jogginghosen-Style! 🏃♂️💻👖

-

Big data

Big Data bezieht sich auf extrem große und komplexe Datenmengen, die aufgrund ihrer Größe und Vielfalt nicht mit herkömmlichen Datenverarbeitungsmethoden effektiv verarbeitet, analysiert oder gespeichert werden können.

Unternehmen, Forschungseinrichtungen und Organisationen nutzen Big Data, um wertvolle Erkenntnisse zu gewinnen, Muster zu identifizieren, ihre Prozesse zu optimieren und fundierte Entscheidungen zu treffen.

-

Welt-Katzen-Tag 2023

mission-webstyle wünscht euch am internationalen Katzentag besonders viel Spaß mit euren pelzigen Freunden. 😺🐈🐈⬛

-

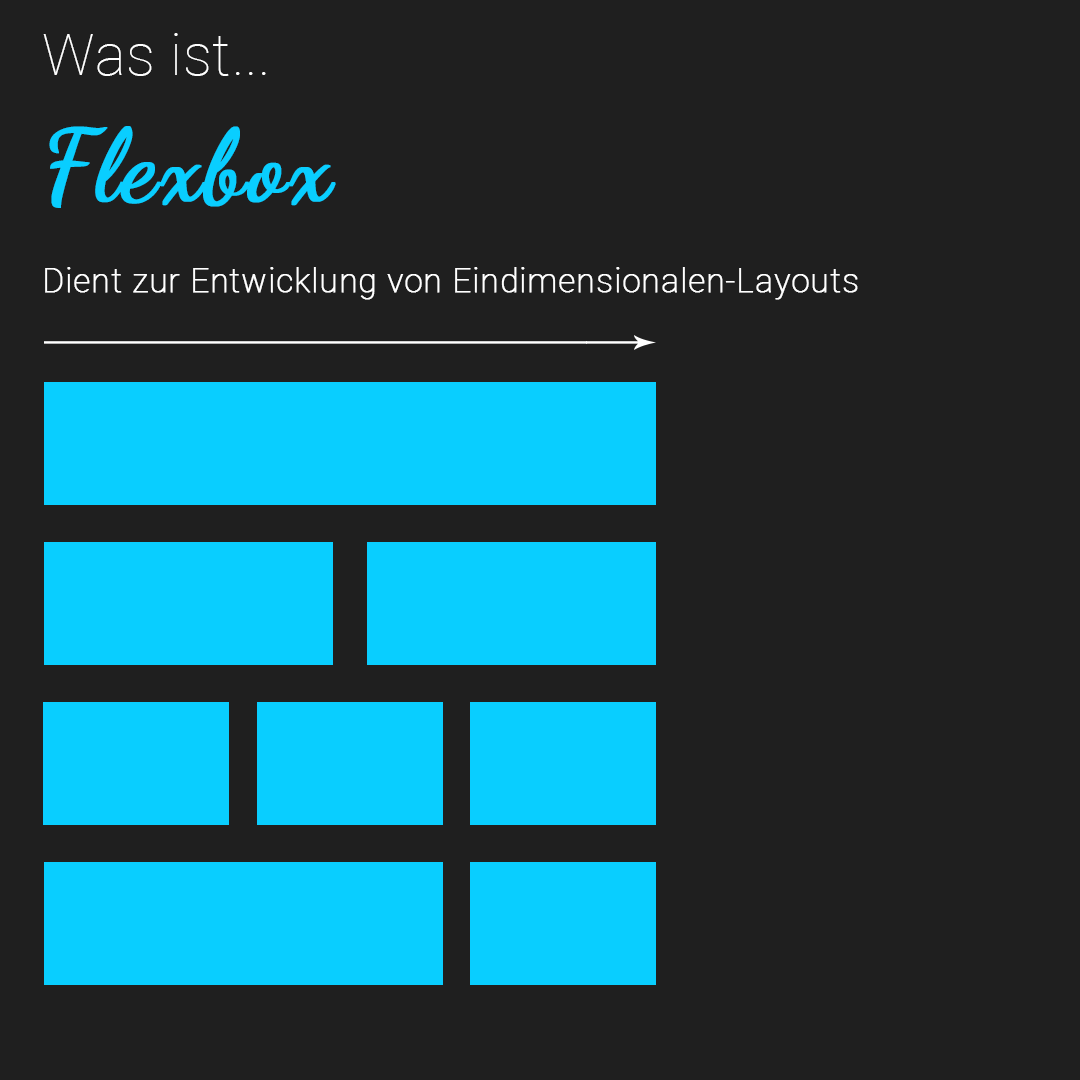

CSS-Flexbox

CSS-Flexboxen werden für lineare Strukturen verwendet, da sie mit zwei Achsen arbeiten, auf die sie ihre Inhalte verteilen. Das dadurch kreierte Layout, macht den Entwurf einer flexiblen und responsiven Layoutstruktur, ohne die Verwendung von Float oder Positionierung, umso leichter. Gut erklärt wird das alles von „Kulturbanause“. Wer Interesse hat, kann sich dort genauer informieren.

https://kulturbanause.de/blog/einfuhrung-in-das-flexbox-modell-von-css/#funktionsweise-von-css-flexbox -

Passwortgenerator

Haben Sie Probleme, ein sicheres Passwort zu erfinden? Wir haben dafür einen Passwortgenerator! Einfach Länge auswählen und schon bekommen Sie ein Passwort mit Groß- und Kleinschreibung sowie Zahlen und Sonderzeichen generiert.

Quellenoffen OpenSource:

pwgen.mission-webstyle.deOffline Variante zum, Download via GitHub:

https://github.com/mission-webstyle/mws-password-generatorDort steht der Generator zur Frei Verfügung zur Nutzung und Änderung, Integrierung etc.

-

Unterschied von Java und JavaScript

Was ist der Unterschied zwischen Java und JavaScript?

Java ist eine objektorientierte und plattformunabhängige Programmiersprache. JavaScript ist Skriptsprache, die ursprünglich für Animationen und die allseits bekannten „Pop-Up-Meldungen“ verwendet wurde. Am Anfang oft verrufen und klein gesprochen ist JavaScript mit seinen unzähligen Erweiterungen nicht mehr aus der Webentwicklung wegzudenken und bildet die Basis für das Internet, wie wir es heute kennen.

-

Metallbau Willms

Die neue Webseite von Metallbau Willms ist online. Schaut doch gerne mal vorbei.

https://metallbau-willms.de/ -

Tag des Baumes

Heute ist bundesweiter Tag des Baumes in Deutschland.

Fun Fact: Auch in der Computertechnologie gibt es Bäume, diese bezeichnet man auch als Datenstruktur. Sie werden meist genutzt, um komplexe Suchvorgänge oder Berechnungen durchzuführen.

-

JavaScript

Seit 1995 gibt es die Skriptsprache JavaScript. Durch die regelmäßige Erweiterung der letzten Jahre handelt es sich mittlerweile um eine äußerst komplexe Programmiersprache. JavaScript ermöglicht einen dynamischen Aufbau einer Webseite. Außerdem kann man mit JavaScript komplexe Kontrollabfragen programmieren und diese z. B. mit Datenbanken verknüpfen, um Eingaben zu prüfen

-

Java

Java wurde 1995 von Sun Microsystems mit dem Slogan „Write once, run anywhere“ veröffentlicht. Java ist eine plattformunabhängige, objektorientierte Programmiersprache. Der Vorteil gegenüber der Konkurrenz bestand darin das Java-Quellcode zuerst in standardisierten Bytecode übersetzt wird. Die Javalaufzeitumgebung (JRE) kann auf fast jeder Hardware und jedem Betriebssystem installiert werden. Sie führt das Programm aus und übersetzt erst zur Laufzeit den Bytecode in Binärcode, also Maschinensprache. Java wird auf Smartphones, Tablets und in Autos verwendet. Auch komplexe Webapplikationen können mit Java erstellt werden. Java läuft auch auf SIM-Karten und übernimmt dort z.B. die Kommunikation mit den Telefonfunkmasten und die PIN-Überprüfung. Außerdem läuft es auf Chips von Bank- und Kreditkarten, wo es meist die Kommunikation mit Bankautomaten übernimmt.

-

Jahrestag

Wir haben diesen Monat Jahrestag. Dafür möchten wir unserem Mitarbeiter des Jahres danken. Seit 11 Jahren arbeitet er 24/7 und das unbezahlt, ganz im Fridolin-Style.🎉

-

-

-

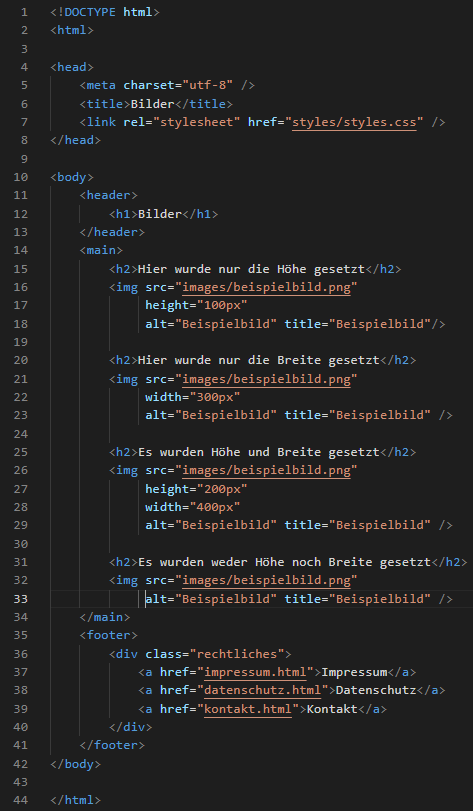

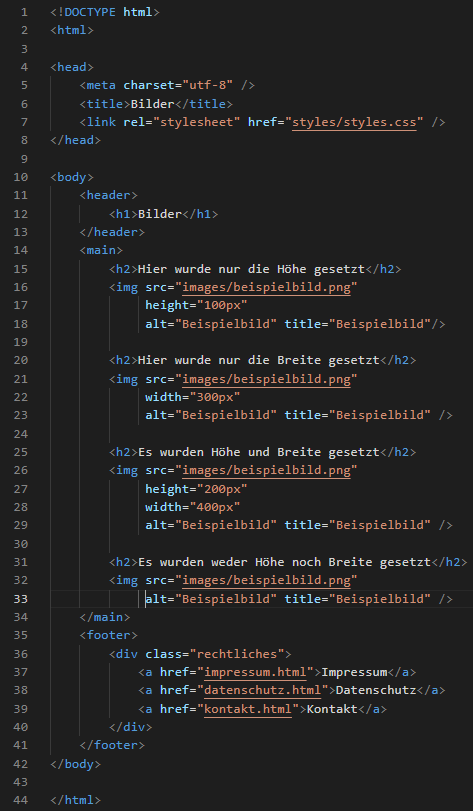

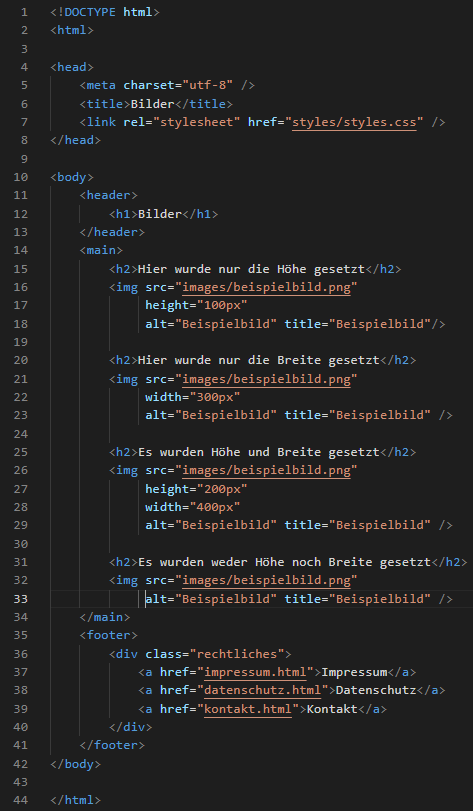

Bild bei HTML einfügen

Um ein Bild auf einer Webseite einzufügen, wird das Tag <img> verwendet. Dieses Tag hat keinen Inhalt, sondern nur Attribute, wie z. B.:

<img src=“images/beispielbild.png“

height=“200px“ width=“400px“

alt=“Beispielbild“ title=“Beispielbild“ />• src: gibt die Quelle des anzuzeigenden Bildes an.

• height: Höhe des Bildes (wird nur die Höhe angegebene wird die Breite automatisch mit skaliert)

• width: Breite des Bildes (wird nur die Breite angegebene wird die Höhe automatisch mit skaliert)

• width und height: Wird die Höhe und die Breite angegeben bekommt das Bild eine feste Größe und es wird keine automatische Skalierung vorgenommen. Das heißt die dadurch entstehenden Proportionen müssen zu dem Bild passen.

Wird weder die Höhe noch die Breite angegeben, wird das Bild in Originalgröße angezeigt.

Die Attribute height und width bestimmen die Anzeigegröße des Bildes, verändern jedoch nicht die Originalgröße des Bildes.

• alt: damit wird der Alternativtext für das Bild angegeben.

• title: zeigt vorgegeben Text an, wenn die Maus über dem Bild stehen bleibt

-

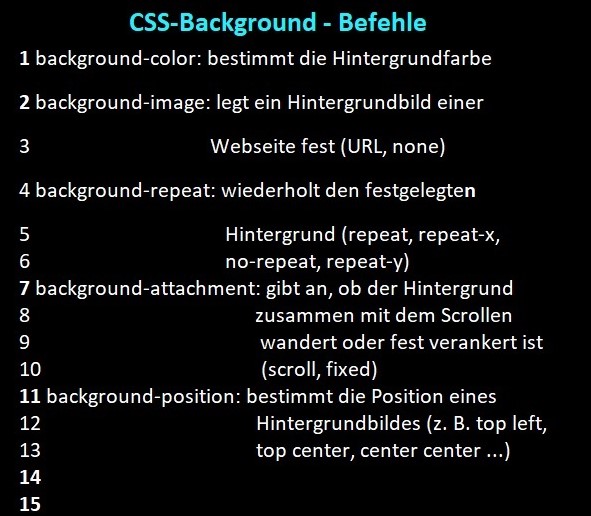

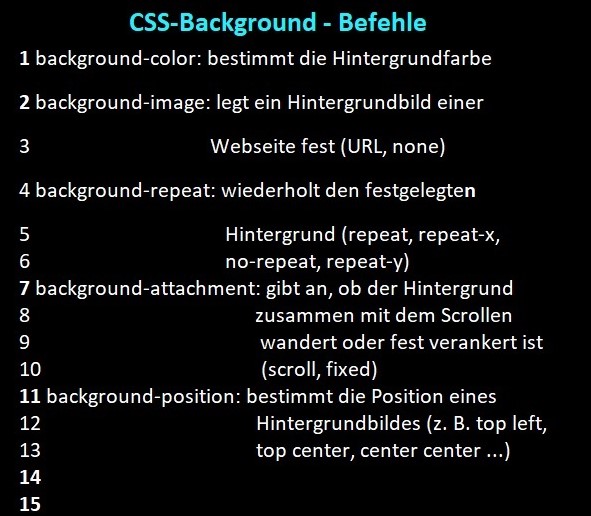

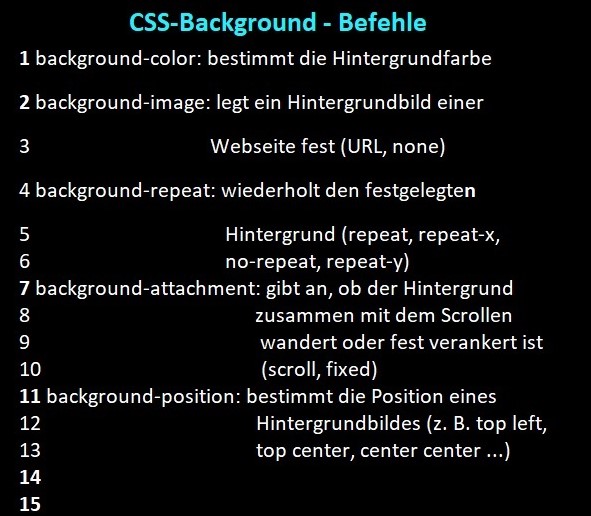

CSS- Background

-

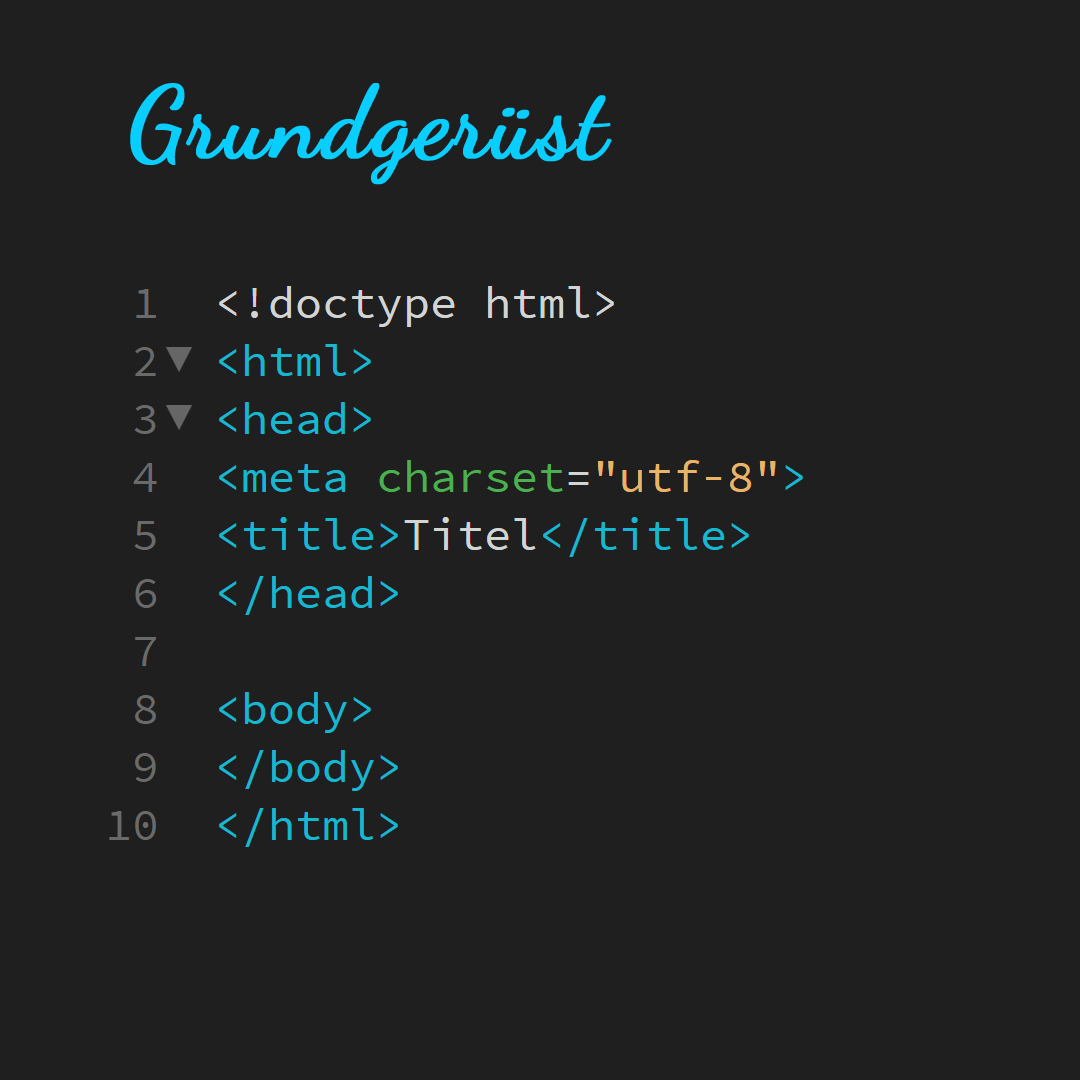

Grundtags HTML:

• <!doctype html> beschreibt Typ und Version der Webseite

• <html> … </html> Anfang und Ende der HTML-Seite

• <meta charset=“utf-8“> setzt zusätzliche Angaben und Informationen wie z. B. den Zeichensatz (erleichtert die Verwaltung des Dokumentes)

• <title>… </title> Titel der Webseite

• <head> … </head> beinhaltet meta, titel und base welche die wichtigsten Informationen der Webseite liefern (z. B. style, link …)

• <body> … </body> umschließt die auf der Webseite angezeigten Inhalte

• <h1> … </h1> Große Überschrift

• <h2> …. </h2> Kleinere Überschrift

Viele Tags werden in den heutigen Browsern nicht mehr benötigt, da sie automatisch hinzugefügt werden. Trotzdem gehören sie zum guten Ton dazu und werden deshalb auch heute noch verwendet.

-

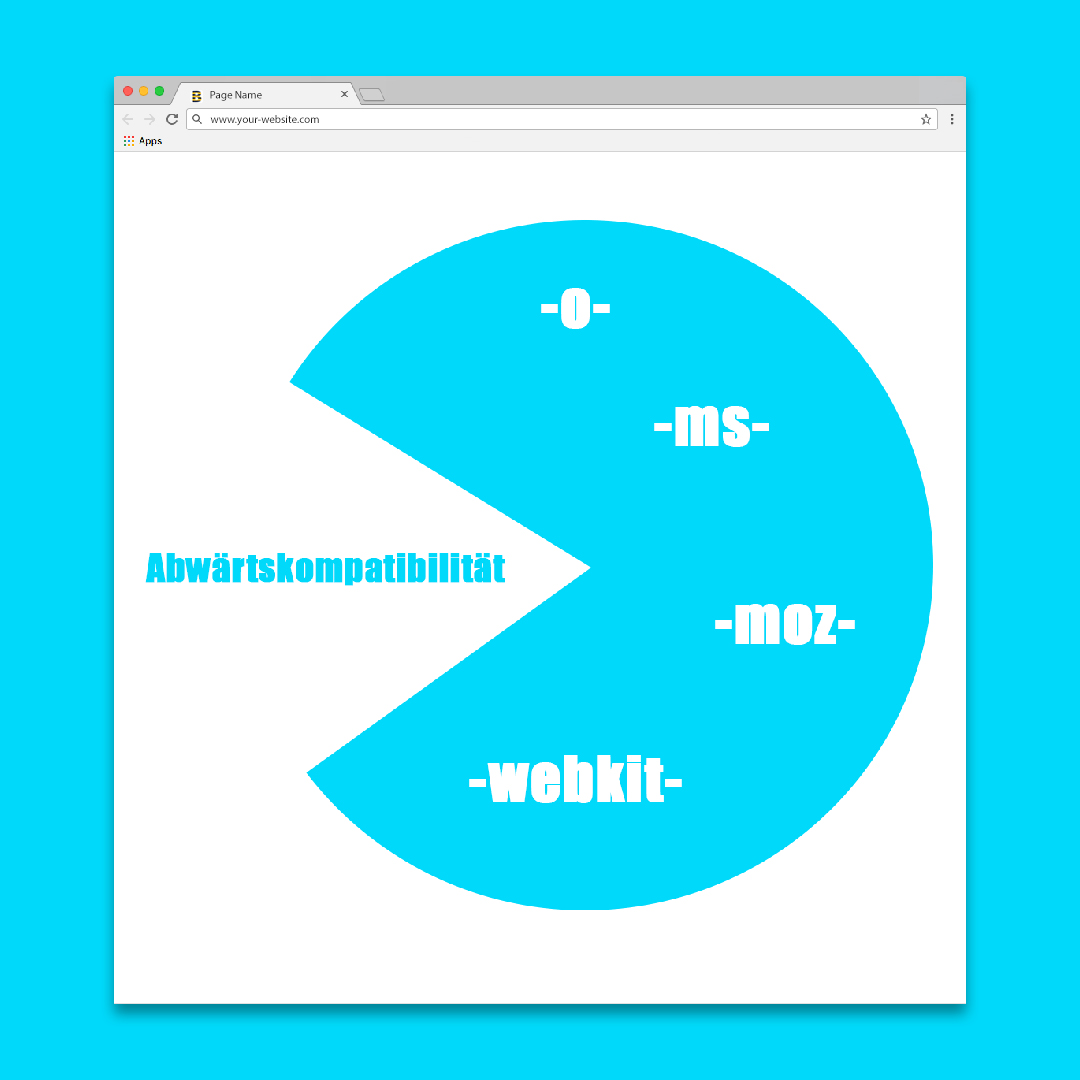

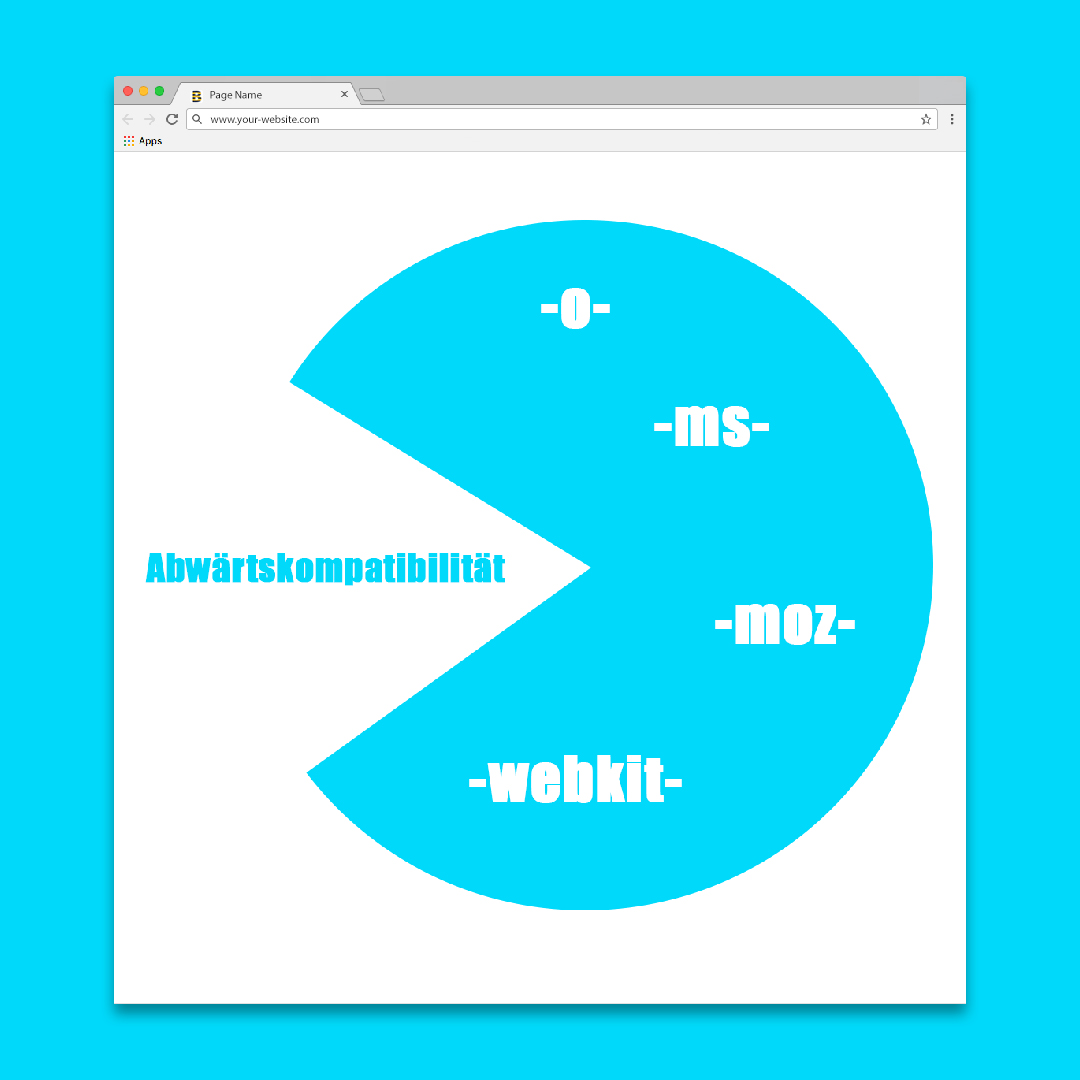

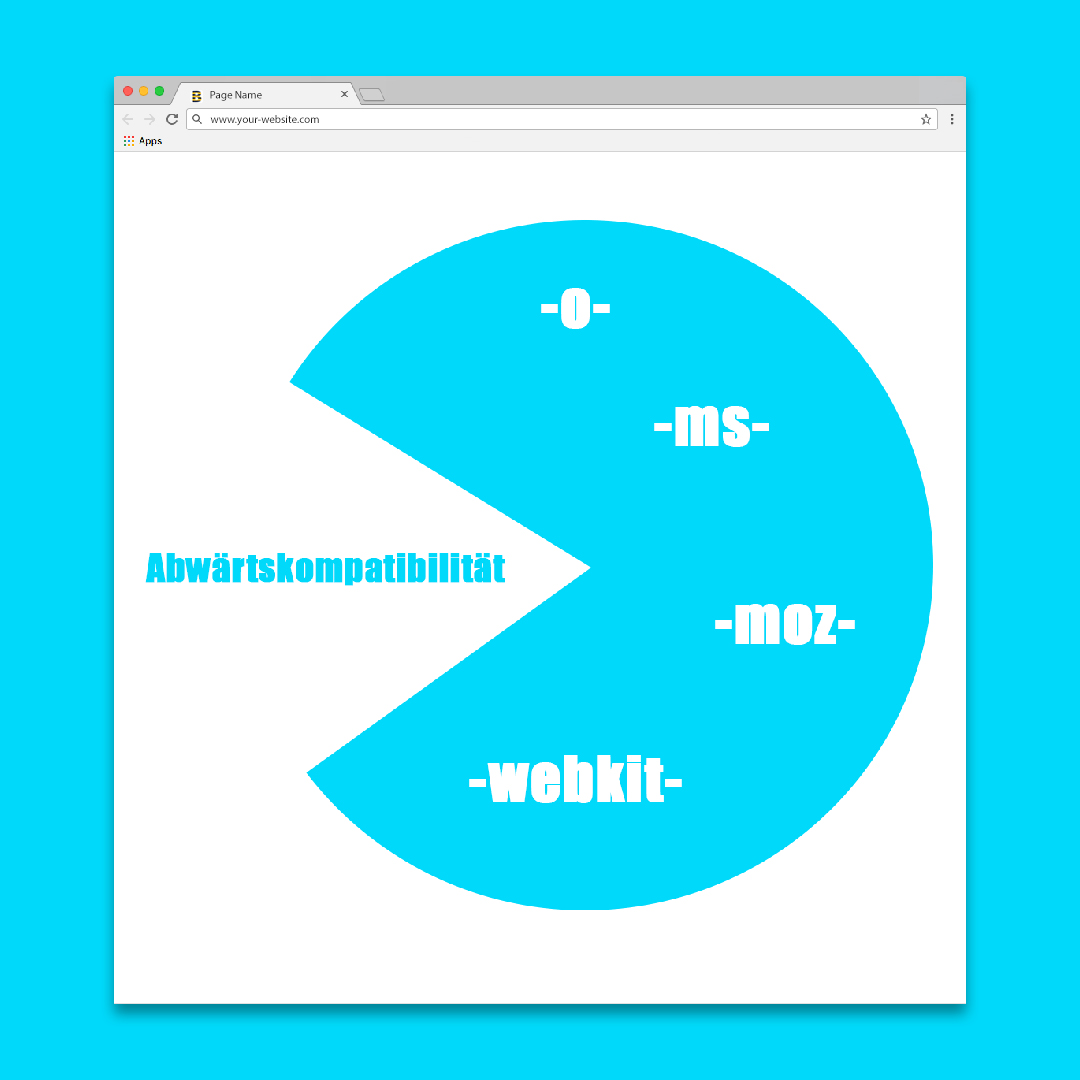

Abwärtskompatibilität

Was ist Abwärtskompatibilität?

Durch Erweiterungen von z. B. HTML, CSS usw. können Teile von Webseiten oder Webanwendungen von älteren Browsern nicht mehr richtig dargestellt werden. Um dies zu verhindern, sollte man darauf achten, dass alle genutzten Elemente einer Webseite eine relativ hohe Abwärtskompatibilität aufweisen. Damit kann die Seite auf allen oder zumindest auf einem Großteil von Geräten richtig dargestellt werden. Dafür sollten viele Präfixe angesprochen werden (z.B Gradient bei Farben). Neuste Technologien sollten nicht immer sofort genutzt werden, da nur ein kleiner Bruchteil der Browser diese zu Beginn darstellen kann.

-

WordPress

Vorteile von WordPress:

• riesige Community (Sicherheitslücken werden schnell gefunden und bearbeitet, bei Problemen findet man schnell Hilfe etc.)

• einfach zu lernen und nutzen (Anfängerfreundlich)

• kostenlos

• viele und aktuelle Erweiterungsmöglichkeiten

• WordPress Webseiten sind individuell erweiterbar (z. B. durch Plugins)

-

Alternativ-Text

Alternativ-Text bei Bildern:

• Er beschreibt den gezeigten Inhalt eines Bildes in kurzen Worten

• Sollte die Internetverbindung zu langsam zum Laden von Bildern sein, können die Inhalte durch den Alternativtext trotzdem nachvollzogen werden

• Wichtig für Barrierefreiheit: dadurch können auch Sehbehinderte oder Menschen mit kognitiven oder körperlichen Einschränkungen Grafiken, Bilder und Fotos verstehen

• Suchmaschinen orientieren sich zudem an den Alternativtexten und nicht an den Bildern (Webseiten mit Alternativtexten werden bei Suchanfragen eher angezeigt)

-

Schriftbefehle bei CSS

Übersicht der Schriftbefehle bei CSS:

• font-size: bestimmt die Schriftgröße

• font-style: bestimmt die Schriftart (z. B. Arial, Times New Roman, Calibri usw.)

• font-weight: hiermit wird das Schriftgewicht angegeben (normal, bold, lighter …)

• font-variant: bestimmt die Schriftvariante (normal oder small-caps)

• font-family: legt den Schriftstil fest (z. B. normal, kursiv, unterstrichen usw.)

• color: legt die Textfarbe fest

-

-

-

UI und UX

Was ist UI und UX?

Bei Webdesign sind UI und UX sehr wichtig. UI steht dabei für User Interface und UX für User Experience, beides arbeitet Hand in Hand.

Es ist das Erlebnis, was ein Kunde hat, wenn er mit einem Unternehmen in Kontakt tritt. Dabei ist die Erfahrung des Kunden gemeint, bei der er auf ein Unternehmen aufmerksam wird, dessen Webseite aufsucht und schließlich ein Abonnement abschließt, ein Produkt bestellt oder Kontakt herstellt. Diese Erlebnisse nennt man auch Touchpoints (Berührungspunkte).

Außerdem beschreiben sie den Teil einer Webseite, bei dem ein Kunde interaktiv agieren kann, wie z. B. bei Menüs, Buttons, Eingabe-Formularen usw. Meistens werden sie als etwas visuelles wahrgenommen, aber auch Vibrationen, Sprachein- und Sprachausgaben zählen dazu. Trotzdem ist vor allem die visuell ansprechende Gestaltung besonders wichtig, um das volle Potenzial einer Webseite auszuschöpfen. Die Interaktion muss dabei allerdings trotzdem effizient und effektiv sein, was sich über die Usability/Bedienbarkeit verwirklichen lässt. Das generelle Ziel von UI/ UX ist es die Markenbotschaft durch visuelle Elemente von Webseiten und Apps zu vermitteln.

Um die besten Ergebnisse zu erzielen, ist es unerlässlich, dass sich UI und UX gegenseitig unterstützen und ergänzen.

-

Webentwicklung und Webdesign

Was ist der Unterschied von Webdesign und Webentwicklung?

Bei der Webentwicklung handelt es sich um alles, was mit der technischen Umsetzung einer Webseite zu tun hat. Dazu gehört die gezielte Nutzung von HTML, CSS, JavaScript usw., um eine funktionale Webseite umzusetzen.

Das Webdesign behandelt dagegen alles Sichtbare einer Webseite, wie die Schriftart, Schriftgröße, Schriftfarbe, Hintergrundfarbe, das Layout usw. Hierbei geht es aber eher um die Planung des Aussehens einer Webseite sowie die damit verbundene Wirkung auf den Kunden.

Beide Bereiche zusammen ergeben eine schöngestaltete, ansprechende und gut nutzbare Webseite.

-

-

Produktivität

Hier haben wir ein paar Tipps für Sie, um produktiv zu arbeiten.

– Gönnen Sie sich eine Pause an der frischen Luft und atmen Sie tief durch

– Unterhalten Sie sich in ihrer Pause mit Kollegen (am besten mögen Sie diese auch noch :D)

– Hören Sie gute Musik

– Arbeiten Sie eine TO-DO-Liste ab

– Erledigen Sie ungeliebte Arbeiten zuerst, um diese schnell hinter sich zu bringen und keine Aufschiebungen zu ermöglichen

– Setzen Sie sich erreichbare Ziele nach dem SMART-Prinzip (specific, measurable, achievable, realistic, time-bound ➡ spezifische, messbare, erreichbare, realistische und terminierte Zielsetzung)

– Genügend Schlaf und eine gesunde Ernährung erhöhen die Konzentrationsfähigkeit und damit auch die Produktivität -